Il browser Tor è sicuro? (Sicurezza & Vulnerabilità della privacy)

Per gli utenti esperti Tor non è pericoloso da scaricare e utilizzare nel caso che sia assolutamente necessario, ma non è sicuro al 100%.

Sono presenti considerevoli vulnerabilità che possono mettere a rischio la tua sicurezza e la tua privacy, rischi che possono spesso superare i benefici di questo browser per la maggioranza delle persone.

Il browser Tor è disponibile su Windows, macOS, Linux e Android.

Per gli utenti meno esperti, consigliamo di combinare un browser privato e sicuro, come Firefox Focus, con un servizio di VPN di alta qualità.

Nella tabella qua sotto riassumiamo i vantaggi e gli svantaggi del browser Tor per quanto riguarda la sicurezza:

| Vantaggi | Svantaggi |

|---|---|

| I tre livelli di crittografia proteggono la tua attività dal tracciamento e dalla sorveglianza da parte del tuo ISP | Il traffico al nodo di uscita è vulnerabile sia alla sorveglianza che ad attacchi man-in-the-middle |

| I siti web che visiti non possono vedere né il tuo indirizzo IP pubblico né la tua posizione | Le fughe di dati possono facilmente rivelare informazioni identificative |

| Tor è decentralizzato, quindi gli utenti non devono fidarsi di un servizio VPN privato | Esistono prove che alcuni utenti Tor siano stati identificati |

| Permette di accedere al dark web | Tor è meno sicuro sui dispositivi che utilizzano iOS |

| Software open-source | Visitare siti HTTP ti renderà più vulnerabile alla sorveglianza poiché questi siti non crittografano il tuo traffico |

| I domini .Onion possono ospitare malware | |

| Il tuo indirizzo IP pubblico è esposto al nodo di guardia | |

| JavaScript può rivelare la tua identità su Tor |

Ecco una lista più dettagliata di potenziali problemi relativi alla sicurezza durante l’utilizzo del browser Tor:

Tor è anonimo, ma non privato

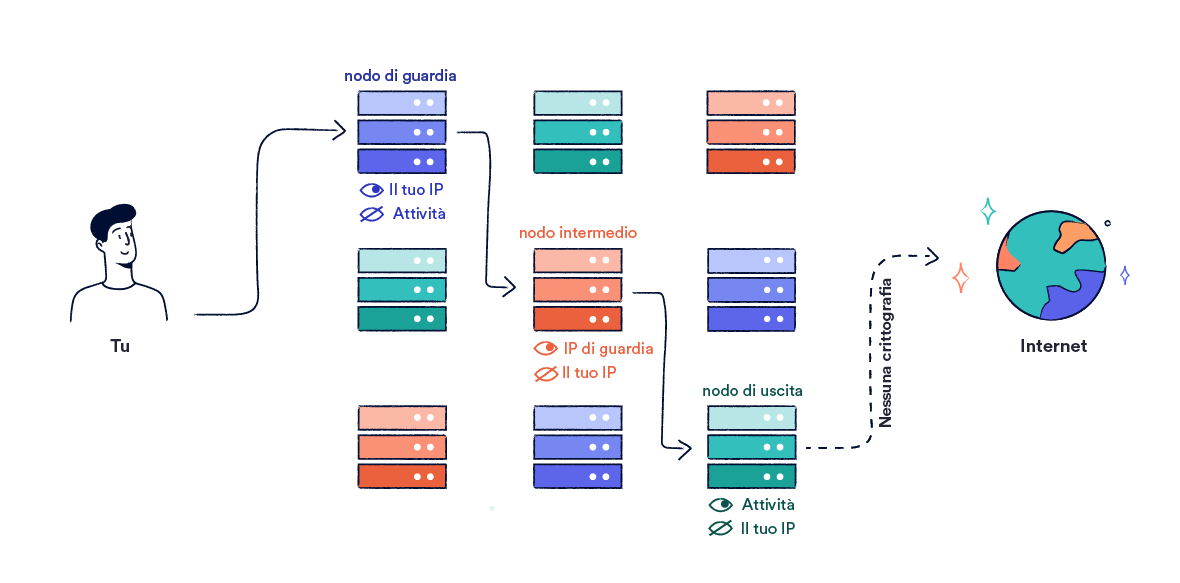

Tor è pensato per offrire completa anonimità. Nessun nodo specifico può accedere sia al tuo traffico che al tuo indirizzo IP, quindi la tua identità e attività online non sono mai rivelate nello stesso momento.

Anche se Tor è anonimo, non è privato. Il tuo indirizzo IP personale è visibile al nodo di guardia e il tuo traffico è visibile al nodo di uscita. In teoria, una persona gestisce un nodo di uscita può spiare la tua attività, anche se non saprà a chi appartiene.

Tor offre una protezione della privacy più ampia rispetto a un normale browser, come Google Chrome, tra cui DNS invece che HTTPS. La tua posizione è nascosta e il tuo ISP non potrà monitorare il tuo traffico nello stesso modo, anche se vedrà che stai utilizzando la rete Tor, cosa che può contrassegnarti per la sorveglianza da parte di alcuni ISP.

Nonostante queste protezioni, è possibile che una parte delle tua attività di ricerca online possano essere visibili. Vulnerabilità come fughe di dati oppure nodi di uscita compromessi possono far scoprire l’identità di alcuni utenti.

Il tuo indirizzo IP & DNS possono essere esposti su Tor

Se la privacy e l’anonimità non sono particolarmente importanti per te, potrai utilizzare Tor come un broswer normale in tutta sicurezza, ma questo ti esporrà quasi certamente a fughe di dati che possono rivelare la tua identità.

Per evitare fughe di IP e DNS mentre utilizzi Tor, evita di:

- Utilizzare estensioni per il browser

- Scaricare e aprire file

- Scaricare file torrent

- Abilitare JavaScript

Tutte queste attività possono instradare il traffico all’esterno del browser Tor oppure conservare informazioni che possono renderti identificabile anche all’interno del browser.

Un altro errore comune è accedere siti HTTP: questo non rivelerà precisamente il tuo indirizzo IP, ma ti rende più vulnerabile alla sorveglianza dovuta alla mancanza di crittografia rispetto agli HTTP.

Nodi di uscita dannosi

Chiunque può operare un nodo di uscita: sono noti per essere stati utilizzati per la sorveglianza da pare di criminali e persino per effettuare attacchi man in the middle. Quando un nodo di uscita è utilizzato per scopi nocivi, viene chiamato nodo di uscita dannoso.

Sebbene il tuo traffico sia crittografato per la maggior parte del suo viaggio attraverso la rete Onion, rimane esposto quando passa attraverso il nodo di uscita: questo significa che l’operatore del server finale può visualizzare la tua attività, proprio come farebbe un ISP se non utilizzassi Tor o una VPN.

Il tuo traffico rimane scoperto quando lascia la rete Tor.

Questo non compromette necessariamente il tuo anonimato poiché il nodo di uscita non ha può vedere il tuo vero indirizzo IP. Tuttavia, se accedessi a un account di posta elettronica o a una pagina Facebook associata alla tua vera identità, questo potrebbe essere osservato e così la tua identità verrebbe scoperta.

Nel 2020 è stato stimato che più del 23% dei nodi di Tor sono dannosi: quindi ben uno su quattro.

Il tuo dispositivo può essere infettato da malware

Tor viene utilizzato per accedere ai domini del dark web nascosti ai normali browser. Gli utenti Tor sono quindi vulnerabili a malware e virus se non utilizzano il browser con attenzione.

Il dark web è pieno di attori pericolosi: molti siti non sicuri propongono contenuti dannosi o malware che può essere passato al tuo computer se ci clicchi sopra.

Un modo in cui questo può accadere è tramite il port forwarding: durante l’utilizzo di Tor queste porte aperte possono essere pericolose, poiché tramite esse il tuo dispositivo può essere hackerato.

Quando un utente clicca su un sito dannoso, il dispositivo viene scansionato alla ricerca di porte aperte e viene inviato un messaggio a ogni porta, cosa che permette agli hacker di identificare quali porte sono aperte e quindi vulnerabili.

Le porte vulnerabili possono essere utilizzate per diffondere malware e ottenere accesso non autorizzato a informazioni personali e finanziarie, con conseguente violazione dei tuoi account.

Tor è meno sicuro su alcuni dispositivi mobili

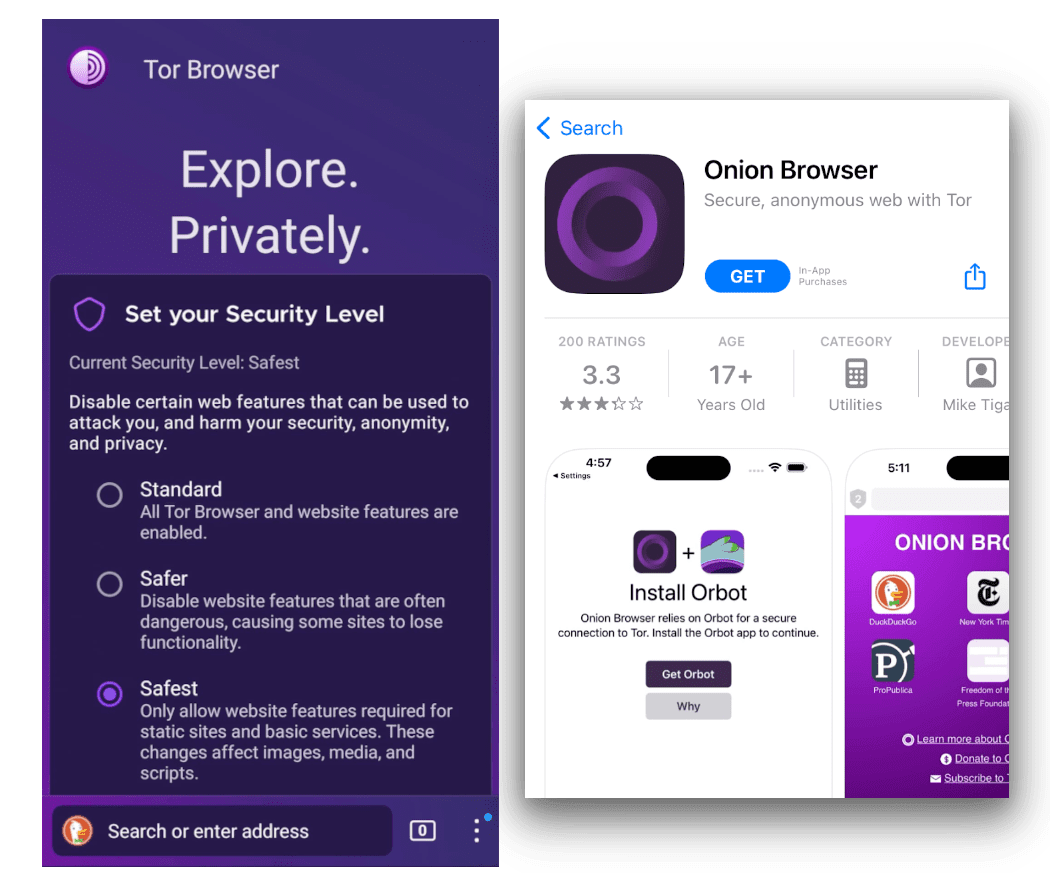

Il browser Tor è disponibile come app per i dispositivi Android: se utilizzata con cautela, Tor su Android non è più pericoloso che sul desktop. La versione alpha è facile da scaricare e utilizzare, ma si corrono gli stessi rischi di quando si utilizza il browser sul desktop.

Non esiste un’app ufficiale di Tor per iOS, ma l’app del browser Onion può anche essere utilizzata per accedere alla rete Tor su iOS se assolutamente necessario. Questa è un’app open source, progettata da Mike Tigas, uno dei principali sviluppatori del browser Tor.

Il browser Onion può essere trovato sull’App Store per i dispositivi iOS.

Anche con la massima cautela, utilizzare Tor su un iPhone o un dispositivo iOS è meno sicuro che utilizzarlo su altri dispositivi. JavaScript non può essere completamente disabilitato sull’app, cosa che riduce la tua privacy poiché JavaScript potrebbe condividere le tue informazioni personali e memorizzare cookie nel browser.

Se devi utilizzare Tor su un dispositivo mobile, consigliamo di scegliere Android.

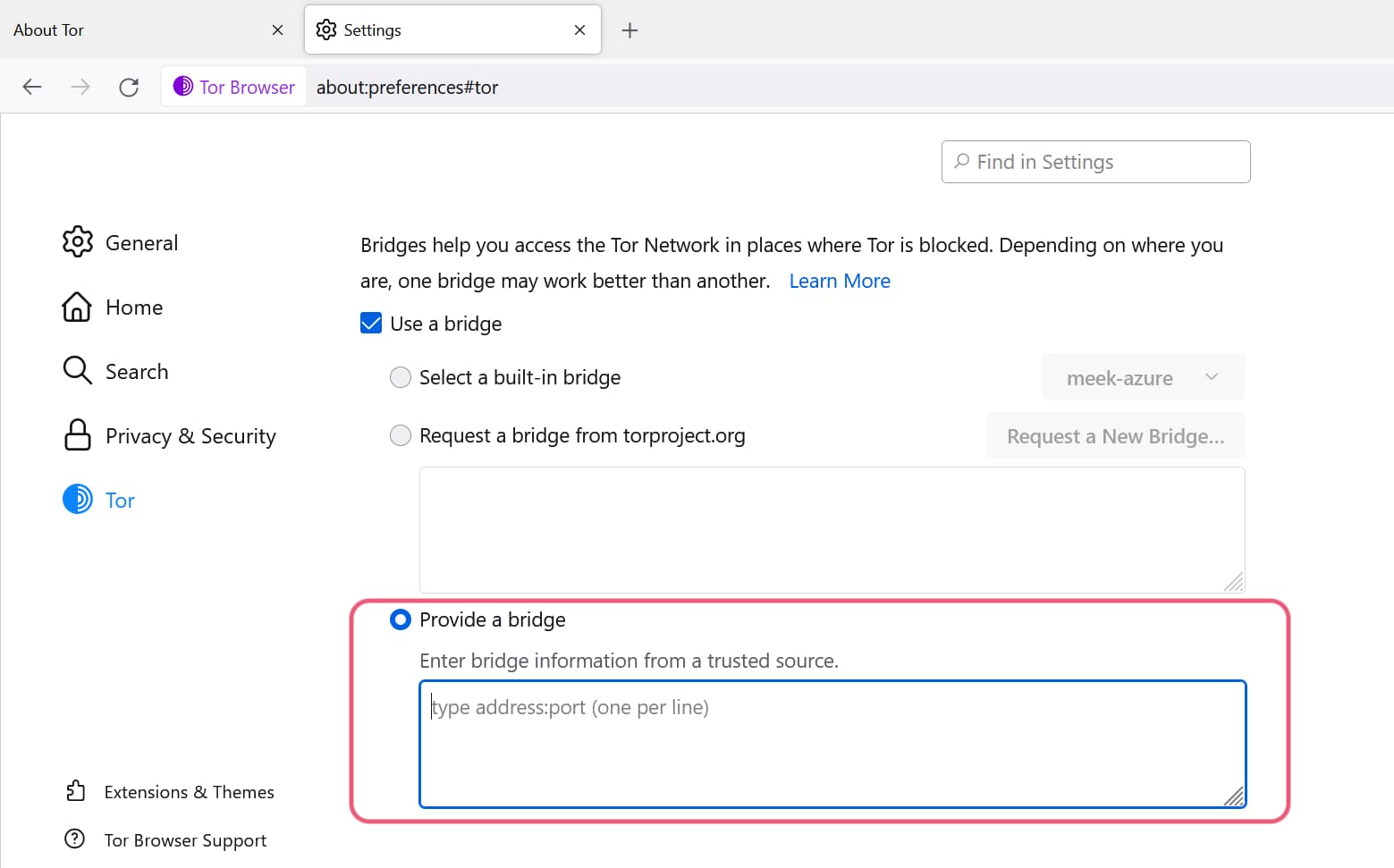

Utilizzare Tor senza una VPN

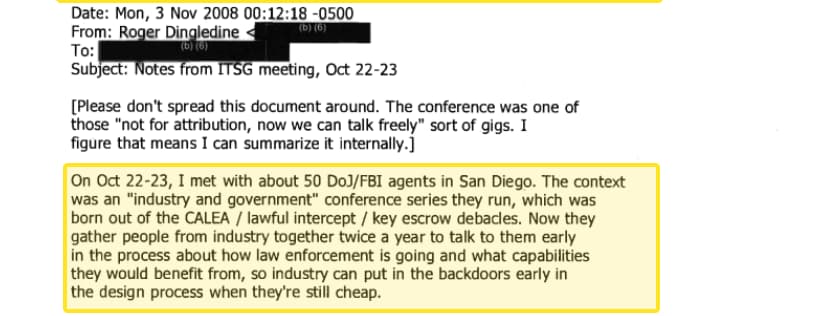

A causa della sua associazione con il dark web, le autorità governative prendono molto seriamente la prevenzione di attività criminali all’interno della rete Tor. L’uso regolare di Tor può quindi far sì che il governo venga notificato delle tue attività online.

Se non ti connetti a una VPN, il tuo ISP può vedere che stai utilizzando la rete Tor. Questo aumenta la probabilità che le autorità monitorino il tuo traffico e decidano di scoprire la tua identità.

Senza una VPN, anche il nodo di guardia di Tor può vedere il tuo indirizzo IP. Questo può rivelare informazioni personali come la tua posizione e il tuo ISP.

Detto questo, ti esporrai agli stessi rischi e vulnerabilità della rete Tor anche con una connessione VPN, ma quantomeno aggiungerà un ulteriore strato di protezione.

Vulnerabilità di Windows

Windows non è pensato per garantire l’anonimato. Anche con la massima attenzione e accedendo a internet solo dal browser Tor, il sistema operativo invia informazione a Microsoft in modo predefinito. Questo può far sì che la tua identità venga rivelata.

Nel 2013, una vulnerabilità zero-day in Firefox e nel browser Tor è stata utilizzata per sfruttare le vulnerabilità di JavaScript per raccogliere informazioni di identificazione personale (PII) degli utenti di dispositivi Windows.

Utilizzare Tor su Linux, quando possibile, è più affidabile e non è pericoloso.

Tails e Whonix sono entrambi varianti di Linux, che sono stati creati per essere utilizzati con Tor.

Tuttavia, potrai utilizzare il servizio in tutta sicurezza praticamente su qualsiasi versione del sistema operativo Linux e rafforzare ulteriormente la tua protezione con una VPN Linux di altissima qualità.