Top10VPN ist redaktionell unabhängig. Wir können Provisionen erhalten, wenn Sie über Links auf unserer Seite ein VPN kaufen.

VPN-Protokolle erklärt und bewertet

Kurz gesagt

Ein VPN-Protokoll ist ein Satz von Regeln, die festlegen, wie Internetdaten zwischen Ihrem Gerät und einem VPN-Server übertragen werden. VPN-Apps verwenden diese Protokolle, um sichere Verbindungen zu und von VPN-Servern herzustellen. WireGuard ist unser ausgewähltes VPN-Protokoll für Sicherheit, Geschwindigkeit und Dateneffizienz. OpenVPN ist eine sehr gute und hochsichere Alternative. IKEv2/IPSec eignet sich am besten für mobile VPN-Verbindungen, während L2TP/IPSec, SSTP und PPTP aufgrund von Sicherheitsproblemen vermieden werden müssen.

VPN-Protokolle können einen großen Unterschied in der Geschwindigkeit und Sicherheit Ihrer VPN-Verbindung ausmachen.

Vom bewährten OpenVPN bis hin zum modernen WireGuard bietet jedes Protokoll eine einzigartige Reihe von Eigenschaften, die für unterschiedliche Umstände geeignet sind.

In diesem Leitfaden erklären wir, wie VPN-Tunnelprotokolle funktionieren, welche die häufigsten in VPNs sind, und wir analysieren die Ergebnisse unserer Tests in Bezug auf Geschwindigkeit, Sicherheit und Dateneffizienz.

Zusammenfassung: Die 7 gängigsten VPN-Protokolle

- WireGuard: Das beste VPN-Protokoll insgesamt

- OpenVPN: Sehr sichere Alternative zu WireGuard

- IKEv2/IPSec: Hervorragendes Protokoll für Mobilgeräte

- SoftEther: Geeignet zur Umgehung der Internetzensur

- L2TP/IPSec: Langsames und unsicheres Protokoll

- SSTP: Effektive Verschleierung, aber geschlossene Quelle

- PPTP: Veraltetes und unsicheres Protokoll

WireGuard ist derzeit das beste VPN-Protokoll, dank seiner überlegenen Geschwindigkeiten, erhöhten Sicherheit und effizienten Datennutzung. Es ist auch in den meisten hochwertigen VPNs verfügbar, darunter NordVPN, Private Internet Access und Surfshark.

Wir sind komplett unabhängig und prüfen VPNs seit 2016. Unsere Empfehlungen basieren auf eigenen Testergebnissen und sind von finanziellen Anreizen unberührt. Erfahren Sie, wer wir sind und wie wir VPNs testen.

Was ist ein VPN-Protokoll?

Wie bereits erwähnt, handelt es sich bei einem VPN-Protokoll um eine Reihe von Regeln, die festlegen, wie Internetdaten zwischen Ihrem Gerät und einem VPN-Server übertragen werden.

VPN-Anwendungen verwenden diese Protokolle, um einen stabilen, verschlüsselten Tunnel zum Server Ihrer Wahl herzustellen, wobei Ihre IP-Adresse und Ihre Browsing-Aktivitäten verborgen bleiben. Aus diesem Grund werden sie auch als „Tunnelprotokolle“ bezeichnet.

Die zugrunde liegende Technologie hinter jedem VPN-Protokoll ist unterschiedlich, was bedeutet, dass sie unterschiedliche Geschwindigkeiten, Sicherheits- und Kompatibilitätsstufen bieten können.

Wenn Sie die technischen Feinheiten dieser Protokolle verstehen, können Sie entscheiden, welches Protokoll Sie bei der Konfiguration Ihrer VPN-Verbindung wählen möchten.

Es gibt allgemeine Protokolle, die von jedem Anbieter implementiert werden können, und proprietäre Protokolle, die nur von einem bestimmten VPN-Anbieter verwendet werden.

NordVPN bietet die Protokolle OpenVPN und NordLynx an.

Ob Sie nun die Geschwindigkeit für Spiele priorisieren, die Sicherheit bei Online-Einkäufen erhöhen oder geografische Beschränkungen umgehen möchten – die Auswahl des geeigneten Protokolls kann die Effektivität und Gesamtleistung Ihres VPN erheblich beeinflussen.

Die 7 wichtigsten VPN-Protokolle erklärt

Die Wahl des VPN-Protokolls hängt davon ab, welches VPN Sie verwenden. Bei einigen VPN-Diensten können Sie aus einer breiten Palette von Protokollen wählen. Andere VPNs lassen Ihnen überhaupt keine Wahl.

Nachfolgend finden Sie eine Tabelle, in der die sieben am häufigsten verwendeten VPN-Protokolle verglichen werden:

| Protokoll | Geschwindigkeit | Sicherheit | Datennutzung |

|---|---|---|---|

| WireGuard | Sehr schnell | Sehr hoch | Sehr niedrig |

| OpenVPN | Mäßig | Sehr hoch | Hoch |

| IKEv2/IPSec | Sehr schnell | Hoch | Mäßig |

| SoftEther | Sehr schnell | Hoch | Niedrig |

| L2TP/IPSec | Mäßig | Mäßig | Hoch |

| SSTP | Langsam | Mäßig | Hoch |

| PPTP | Langsam | Niedrig | Mäßig |

1. WireGuard: Das beste VPN-Protokoll

| Vorteile | Nachteile |

|---|---|

| Auffallend schnell | Beschränkte Erfolgsbilanz |

| Konzise & effiziente Code-Basis | Datenschutzbedenken bei Standardeinstellungen |

| Minimaler Datenverbrauch | |

| Moderne Sicherheit & Verschlüsselung |

WireGuard ist das neueste Open-Source-VPN-Protokoll. Es ist extrem schnell, dateneffizient und unterstützt von Haus aus nur UDP-Kommunikation. Seine weite Verbreitung unter hochwertigen VPNs, die hohen Geschwindigkeiten und die sicheren Verschlüsselungscodes machen es zur besten Wahl für die meisten Benutzer.

Seine Codebasis ist viel kürzer als die von OpenVPN, so dass die Wahrscheinlichkeit von Fehlern geringer ist, es für VPN-Dienste einfacher ist, es sicher in ihre Software zu implementieren, und es sich schneller gründlich überprüfen lässt. In unseren eigenen Tests war WireGuard konstant zwei Mal schneller als OpenVPN.

Unsere Tests haben ergeben, dass WireGuard von allen weit verbreiteten VPN-Protokollen die geringste Bandbreite verbraucht. WireGuard verwendet ChaCha20-Verschlüsselung, Poly1305 für die Authentifizierung, Curve25519 für den Schlüsselaustausch und Perfect Forward Secrecy (PFS).

WireGuard ist ein modernes und sicheres VPN-Protokoll.

WireGuard wurde jedoch erst 2019 für die Öffentlichkeit freigegeben und ist damit im Vergleich zu anderen Protokollen relativ neu. Es wird Zeit brauchen, um echtes Vertrauen aufzubauen, da mehr Sicherheitsexperten das Protokoll im Laufe der Zeit überprüfen.

Die Standardeinstellung von WireGuard erfordert statische IP-Adressen, was die Privatsphäre gefährden kann. Viele erstklassige VPN-Anbieter haben dieses Problem jedoch mit fortschrittlichen Konfigurationen wie doppelten Network Address Translation (NAT)-Systemen gelöst.

NordVPN zum Beispiel integriert WireGuard mit seinem eigenen doppelten NAT-System, um eine sicherere Version von WireGuard namens NordLynx zu schaffen. Sie ermöglicht es Servern, eine WireGuard-Verbindung aufzubauen, ohne eine statische IP-Adresse auf dem Server speichern zu müssen.

ProtonVPN hat außerdem ein doppeltes NAT-System mit seinen WireGuard-Servern implementiert, um sicherzustellen, dass keine echten IP-Adressen gespeichert werden.

Sollten Sie WireGuard verwenden? Wenn es richtig konfiguriert ist, ist WireGuard genauso sicher wie OpenVPN und dabei deutlich schneller. Aufgrund seines geringen Bandbreitenverbrauchs ist es auch für mobile VPN-Nutzer geeignet.

2. OpenVPN: Ein sicheres alternatives Protokoll

| Vorteile | Nachteile |

|---|---|

| 100% sicher in der Anwendung | Aufwändiger Code und komplizierter Aufbau |

| Hochgradig konfigurierbares Protokoll | Problematische Standardkonfiguration |

| Kompatibel mit vielen Verschlüsselungs-Chiffren | OpenVPN verbraucht eine Menge Daten |

| Niedriger als bei anderen Protokollen |

OpenVPN ist ein Open-Source, vertrauenswürdiges VPN-Protokoll. Es ist das beliebteste Protokoll in dieser Liste und ist bei den meisten VPNs verfügbar, da es seit Jahrzehnten der Goldstandard der Branche ist.

Es wird seit zwei Jahrzehnten von Sicherheitsforschern rigoros geprüft. Außerdem bietet es PFS, das für jede Sitzung der Datenübertragung neue Schlüssel generiert.

Wenn Sie OpenVPN verwenden, sind sowohl der Kontrollkanal (der die Authentifizierung, den Schlüsselaustausch und die Konfiguration übernimmt) als auch der Datenkanal (der die Pakete verschlüsselt und überträgt) mit SSL/TLS-Verschlüsselung geschützt. Das macht es sicherer als andere Protokolle, die nur den Datenkanal verschlüsseln.

Es kann alle kryptographischen Algorithmen verwenden, die in der OpenSSL-Bibliothek enthalten sind, darunter: AES, Blowfish, Camellia und ChaCha20.

OpenVPN ist ein beliebtes und sicheres VPN-Protokoll, das bei den meisten VPN-Diensten verfügbar ist.

Bei den meisten VPNs können Sie zwischen zwei Übertragungsmodi wählen: TCP und UDP. Der Hauptunterschied zwischen UDP und TCP besteht darin, dass UDP schneller ist, während TCP stabiler und zuverlässiger ist.

Das liegt daran, dass TCP vor der Datenübertragung eine Verbindung herstellt, die Verbindung während der gesamten Übertragung aufrechterhält und die Verbindung schließt, nachdem alle Daten erfolgreich gesendet wurden. TCP garantiert die Zustellung der Daten, da es auf Fehler prüft, feststellt, ob Pakete verloren gegangen sind, und die Übertragung bei Bedarf neu initiiert.

Im Gegensatz dazu wird bei UDP keine Verbindung geöffnet, aufrechterhalten und geschlossen, bevor die Daten übermittelt werden. UDP sendet die Daten einfach ohne Handshakes – es gibt keine Nachverfolgung oder erneute Übertragung verlorener Pakete.

Wichtig ist, dass TCP vor allem in Situationen verwendet wird, in denen eine vertrauenswürdige Kommunikation erforderlich ist, z. B. beim Senden von E-Mails, bei der Übertragung wichtiger Dateien und bei der Umgehung von Zensurmaßnahmen. UDP eignet sich hervorragend für schnelle Aktivitäten wie Spiele, Video- oder Musikstreaming und Online-Anrufe.

Fast jede VPN-App unterstützt OpenVPN von Haus aus für alle gängigen Betriebssysteme, einschließlich Windows, macOS, Android, Linux und iOS. Sie können eine OpenVPN-Verbindung auch manuell einrichten.

OpenVPN hat jedoch auch seine Nachteile. Es ist nicht so effizient wie WireGuard oder IKEv2. Es hat über 70.000 Codezeilen – im Vergleich zu nur 4.000 bei WireGuard. Das macht es für Sicherheitsforscher schwieriger zu überprüfen und erhöht das Risiko von Fehlern.

Ähnlich wie Wireguard speichert OpenVPN standardmäßig Ihre IP-Adresse und Ihren Benutzernamen. Das Protokoll kann leicht so konfiguriert werden, dass keine IP-Adressen gespeichert werden.

OpenVPN verbraucht weit mehr Daten als jedes andere VPN-Protokoll, das wir getestet haben. Das bedeutet, wenn Sie Ihr VPN mobil nutzen, erreichen Sie das Datenlimit Ihres Vertrags rund 20% schneller.

Sollten Sie OpenVPN verwenden? Wenn Datenschutz und Sicherheit für Sie oberste Priorität haben, dann sollten Sie OpenVPN verwenden. Wenn Sie jedoch Spiele spielen oder Videos streamen und die besten Geschwindigkeiten wünschen, empfehlen wir Ihnen, sich stattdessen für WireGuard zu entscheiden. OpenVPN hat außerdem einen höheren Bandbreitenverbrauch als andere Protokolle, so dass es nicht die beste Option ist, wenn Sie 5G mit einem Mobilfunktarif nutzen, da Sie Ihr maximales Kontingent schneller erreichen werden.

3. IKEv2/IPSec: Ideal für mobile Geräte

| Vorteile | Nachteile |

|---|---|

| Sehr schnell | Microsoft’s Codebasis ist Closed-Source |

| Nahtloser Wechsel zwischen WiFi-Netzwerken und mobilen Daten | Kann die Online-Zensur nicht umgehen |

| Unterstützt viele starke Verschlüsselungs-Chiffren | Es könnte von der NSA kompromittiert werden |

IKEv2 (Internet Key Exchange Version 2) ist ein schnelles VPN-Protokoll, das eine sehr stabile Verbindung bietet. In unseren Tests war IKEv2/IPsec das zweitschnellste Protokoll. Das liegt daran, dass es weniger Bandbreite verbraucht – nur 7,88% im Vergleich zu OpenVPN UDP mit 17,14%.

Es bietet eine einzigartige Funktion zur automatischen Wiederherstellung der Verbindung mit dem Mobility and Multihoming Protocol (MOBIKE). Dadurch bleibt die Verbindung mit einem VPN-Gateway aktiv, während Sie von einer Adresse zu einer anderen wechseln. Mit dieser Funktion können Benutzer nahtlos zwischen mobilen Daten- und WiFi-Netzwerken wechseln.

Wir empfehlen Surfshark für Mobilgeräte, da es das IKEv2-Protokoll, GPS-Spoofing, einen benutzerdefinierten Kill-Switch und mehr bietet.

IKEv2 bietet jedoch keine eigene Verschlüsselung, daher wird es normalerweise mit IPSec (Internet Protocol Security) zu IKEv2/IPSec kombiniert.

Microsoft und Cisco haben das IKEv2/IPSec-Protokoll gemeinsam entwickelt, was aufgrund ihres Rufs als Closed-Source-Code Anlass zur Sorge geben könnte, aber es gibt inzwischen viele Open-Source-Iterationen, die geprüft wurden.

Hinweis: Linux-Versionen von IKEv2/IPSec sind quelloffen, und Überprüfungen haben nichts Unerwünschtes an dem Protokoll ergeben. Aus diesem Grund ist der Closed-Source-Charakter von IKEv2 weniger besorgniserregend als bei anderen Closed-Source-Protokollen, wie z.B. SSTP.

IPSec ist eine Reihe von Sicherheitsprotokollen, die 256-Bit-Chiffren wie AES, Camellia und ChaCha20 verwenden. Nachdem IKEv2 eine sichere Verbindung zwischen Ihrem Gerät und dem VPN-Server hergestellt hat, verschlüsselt IPSec Ihre Daten für die Reise durch den Tunnel.

Es besteht der Verdacht, dass IPSec von der NSA gehackt worden sein könnte. Sicherheitsforscher wie Edward Snowden haben behauptet, dass IPSec bei seiner Entwicklung absichtlich geschwächt wurde. Dies ist zwar unbestätigt, aber es wird allgemein vermutet, dass jedes IPSec-basierte VPN-Protokoll von der NSA kompromittiert werden könnte.

Das VPN-Protokoll umgeht auch nicht die Online-Zensur. IKEv2 wird leicht von Firewalls und WiFi-Administratoren blockiert, da es nur auf dem UDP-Port 500 funktioniert. IKEv2/IPSec ist eine schlechte Wahl, wenn Sie in Länder mit Firewalls wie China oder Russland reisen.

Sollten Sie IKEv2/IPSec verwenden? IKEv2/IPSec ist aufgrund seiner hohen Geschwindigkeiten, der Möglichkeit, zwischen Netzwerken zu wechseln, und des geringen Datenverbrauchs eine hervorragende Option für den mobilen Einsatz. Die Tatsache, dass es sich um ein Closed-Source-Protokoll handelt und IPSec möglicherweise mit der NSA in Verbindung gebracht wird, gibt jedoch Anlass zu Bedenken hinsichtlich des Datenschutzes.

4. SoftEther: Großartig für die Umgehung der Zensur

| Vorteile | Nachteile |

|---|---|

| Gut konzipiert, um Firewalls zu umgehen | Nicht mit den meisten VPNs verfügbar |

| Kompatibel mit starken Verschlüsselungs-Chiffren | Erfordert eine manuelle Konfiguration, um sicher zu sein |

Wenn es richtig konfiguriert ist, ist SoftEther ein schnelles und sicheres Open-Source-Protokoll. Es wurde 2014 veröffentlicht und ist eines der neueren verfügbaren VPN-Protokolle, das im Rahmen einer Masterarbeit an der Universität von Tsukuba entwickelt wurde.

Hide.me bietet das SoftEther-Protokoll in seinem Windows-Client an.

SoftEther ist mit vielen Verschlüsselungscodes kompatibel: AES-256, RC4-128 und Triple-DES-168.

SoftEther ist besonders gut geeignet, um anspruchsvolle Firewalls zu umgehen. Seine Verschlüsselungs- und Authentifizierungsprotokolle basieren auf OpenSSL. Wie OpenVPN kann es den TCP-Port 433 verwenden, der von Firewalls nur schwer effektiv blockiert werden kann, da es sich um den Port für HTTPS (oder sichere Websites) handelt.

Entscheidend ist, dass die meisten VPNs SoftEther nie in ihre Software aufgenommen haben und auch keine Pläne haben, dies in Zukunft zu tun. SoftEther wird von keinem Betriebssystem nativ unterstützt, und nur sehr wenige VPN-Anbieter unterstützen derzeit die Verwendung von SoftEther. Von den Anbietern, die wir getestet haben, ist Hide.me derzeit der einzige VPN-Anbieter, der das SoftEther-Protokoll unterstützt.

Wir vermuten, dass der Grund dafür in der Komplexität von SoftEther liegt. Obwohl es sich hervorragend für die Umgehung der Zensur eignet, entwickeln viele VPNs stattdessen ihre eigenen Protokolle für diesen Anwendungsfall (wie StealthVPN von Astrill und Stealth von Windscribe).

EXPERTEN-TIPP: Wenn Sie SoftEther verwenden, stellen Sie sicher, dass Sie das Kästchen Serverzertifikat immer überprüfen in den Einstellungen für neue VPN-Verbindungen aktivieren.

Es ist wichtig zu wissen, dass die Standardkonfiguration von SoftEther nicht sicher ist. Standardmäßig überprüfen die Clients das Zertifikat des Servers nicht. Angreifer können sich daher als VPN-Server ausgeben und sich Zugang zu Benutzerdaten und Online-Aktivitäten verschaffen.

Sollten Sie SoftEther verwenden? SoftEther ist eine gute Option, wenn Sie anspruchsvolle Firewalls umgehen müssen, aber Sie sollten sicherstellen, dass Immer das Serverzertifikat überprüfen aktiviert ist, bevor Sie es verwenden. Hide.me ist das einzige VPN, das wir getestet haben, das SoftEther unterstützt. Wenn Sie also kein Hide.me-Abonnement abschließen möchten, sollten Sie sich für andere, populärere Protokolle wie WireGuard oder OpenVPN entscheiden.

5. L2TP/IPSec: Langsames und unsicheres Protokoll

| Vorteile | Nachteile |

|---|---|

| Kompatibel mit starken Verschlüsselungs-Chiffren | Komplexer Code führt zu schlechter Implementierung |

| Open-Source-Code | Firewalls können nicht umgangen werden |

| IPSec könnte gefährdet sein | |

| Niedriger als bei anderen Protokollen | |

| Inkompatibel mit NAT |

Layer 2 Tunneling Protocol (L2TP) wurde 1999 als Nachfolger von PPTP entwickelt. Wie IKEv2 wird L2TP normalerweise mit IPSec kombiniert, um ein hybrides L2TP/IPSec VPN-Protokoll zu bilden.

Insgesamt ist seine Leistung enttäuschend und L2TP wird langsam aus dem VPN-Markt verdrängt. Weniger als die Hälfte der VPNs, die wir getestet haben, bieten es an, und es ist bei keinem der Top 10 VPN-Anbieter zu finden. Die Mehrheit der VPNs bietet stattdessen schnellere und sicherere Alternativen an.

Es wurde von Microsoft und Cisco entwickelt, aber es gibt auf GitHub Open-Source Codebasen, die L2TP/IPSec-Server implementiert haben, so dass die Protokolle auditiert und auf Hintertüren überprüft werden können.

StrongVPN ist einer der wenigen VPNs, die das L2TP/IPSec Protokoll anbieten.

Sein komplexer Code hat zu einer schlechten Implementierung unter den VPNs geführt. Aufgrund der Komplexität der Kombination von L2TP und IPSec verwendeten einige VPNs Pre-Shared Keys, um das Protokoll einzurichten. Dies öffnete Benutzer für Man-In-The-Middle-Attacken (MITMs), bei denen ein Angreifer Authentifizierungsdaten fälscht, sich als VPN-Server ausgibt und Ihre Verbindung abhört.

IPsec bietet eine Reihe von starken Verschlüsselungsprotokollen und Authentifizierungsmechanismen, die die Vertraulichkeit der Daten während der Übertragung gewährleisten. Allerdings ist es anfällig für die gleichen Datenschutzbedenken, die Edward Snowden geäußert hat – dass IPSec von der NSA kompromittiert wurde.

L2TP/IPSec ist außerdem langsamer als andere Protokolle. Das liegt daran, dass es eine doppelte Verkapselung verwendet, die Ihre Daten in zwei Verschlüsselungsebenen einhüllt. Dies erhöht zwar die Sicherheit des Protokolls, ist aber auch ressourcenintensiv und verlangsamt Ihre Geschwindigkeit.

L2TP/IPSec hat Schwierigkeiten, bestimmte Firewalls zu überwinden. Es ist einfach nicht so effektiv wie andere VPN-Protokolle wie OpenVPN oder SoftEther. Es ist auch nicht mit NAT kompatibel, was zu Verbindungsproblemen führen kann. In diesem Fall müssen Sie eine VPN-Passthrough-Funktion auf Ihrem Router verwenden, um eine Verbindung zu einem VPN mit L2TP herzustellen.

Sollten Sie L2TP/IPSec verwenden? Verwenden Sie L2TP/IPSec nicht, wenn Sie persönliche Daten preisgeben, wenn Sie sich Sorgen über die Überwachung durch die NSA machen oder wenn Sie ein VPN verwenden, das seine Verschlüsselungsschlüssel online öffentlich zugänglich macht.

6. SSTP: Effektive Verschleierung, aber Closed-Source

| Vorteile | Nachteile |

|---|---|

| Bietet sichere AES-256 Verschlüsselung | Nicht mit den meisten VPNs verfügbar |

| Großartig zur Umgehung der Zensur | Geschlossener Quellcode und Eigentum von Microsoft |

| Einfache Einrichtung unter Windows |

Secure Socket Tunneling Protocol (SSTP) ist ein sehr zuverlässiges VPN zur Umgehung von Firewalls und bietet ordentliche Geschwindigkeiten. Die meisten hochwertigen VPNs haben dieses Protokoll jedoch aufgegeben und modernere Protokolle integriert.

SSTP ist ein proprietäres Protokoll, das von Microsoft betrieben wird. Es wird in der Regel verwendet, um native Windows-Verbindungen zu schützen. Es verwendet standardmäßig SSL/TLS und den TCP-Port 443 sowie AES-256-Verschlüsselungscodes, um eine sichere Verbindung herzustellen.

Über diesen Port fließt der gesamte reguläre HTTPS-Verkehr, so dass er nur schwer von Firewalls blockiert werden kann und brillant für die Umgehung der Webzensur ist.

IPVanish war das letzte hoch bewertete VPN, das SSTP anbot, wurde aber inzwischen eingestellt.

Die meisten VPNs haben das SSTP-Protokoll nie implementiert oder haben es eingestellt. Von den 60 VPNs, die wir getestet haben, bieten nur eine Handvoll VPNs dieses Protokoll an, was viel darüber aussagt, ob es tatsächlich nützlich ist oder nicht.

Seit 2022, als IPVanish es entfernt hat, bieten alle unsere Top-VPN-Empfehlungen sicherere, schnellere und privatere Protokolle anstelle von SSTP.

Früher war SSTP anfällig für Man-in-the-Middle (oder Pudel) Angriffe, weil es SSL3 verwendete. Heutzutage ist SSTP jedoch so konfiguriert, dass es TLS 1.2 und 1.3 verwendet, was viel sicherer und widerstandsfähiger gegen Cyberattacken ist.

Insgesamt gibt es bereits neuere und privatere Alternativen mit VPNs, wie WireGuard und OpenVPN, so dass es keinen Grund gibt, SSTP zu verwenden.

Sollten Sie SSTP verwenden? SSTP ist ein großartiges Protokoll zur Umgehung der Zensur, aber wenn Sie sich Sorgen um Ihre Privatsphäre machen, könnte Sie die Tatsache abschrecken, dass es ein Closed-Source-Protokoll ist. Außerdem ist Hide.me das einzige hoch bewertete VPN, das SSTP in seinen Anwendungen anbietet.

7. PPTP: Veraltetes & Unsicheres Protokoll

| Vorteile | Nachteile |

|---|---|

| Hohe Geschwindigkeit | |

| Nicht kompatibel mit 256-Bit-Verschlüsselungscodes | |

| Schlechte Wahl zur Umgehung der Zensur | |

| Berichten zufolge von der NSA geknackt |

Point-to-Point Tunneling Protocol (PPTP) ist ein veraltetes VPN-Protokoll, das viele bekannte Sicherheitslücken aufweist. Es ist eines der ältesten Netzwerkprotokolle, das weithin für die Erstellung verschlüsselter Tunnel verwendet wurde.

Es wurde 1999 von Microsoft entwickelt, um in alltäglichen Windows-Umgebungen mit geringem Datenverbrauch und hohen Geschwindigkeiten zu funktionieren. Aber bedenken Sie, dass dies die Ära des Einwahl-Internets war: Seitdem hat sich viel geändert, und PPTP ist nicht mehr der Standard.

Die meisten VPN-Anbieter haben die Unterstützung von PPTP wegen seiner Schwachstellen ganz eingestellt, so dass Sie wahrscheinlich keinen Zugriff mehr darauf haben werden. Das Protokoll ist anfällig und als VPN-Protokoll, das die Online-Sicherheit eines Benutzers verbessern soll, mit erheblichen Mängeln behaftet. Vermeiden Sie dieses Protokoll, wenn Sie sich Sorgen um Ihre Online-Privatsphäre und Sicherheit machen.

Aufgrund der einfachen Einrichtung und der guten Leistung (zum Zeitpunkt der Veröffentlichung) war das PPTP-Protokoll bei kleinen bis mittleren Unternehmen für interne Site-to-Site- und Remote-VPNs sehr beliebt. Besorgniserregend ist, dass einige Unternehmen immer noch auf dieses Protokoll setzen.

PPTP ist sehr veraltet und völlig unsicher für die Verwendung mit einem Verbraucher-VPN.

Es gibt ein paar positive Aspekte von PPTP – vor allem, dass es einfach zu implementieren und relativ schnell ist.

Aber diese positiven Aspekte werden vom Ausmaß der negativen Risiken bei weitem übertroffen. In den vergangenen zwei Jahrzehnten hat sich PPTP als voll von Schwachstellen erwiesen.

Da PPTP so alt ist, unterstützt es nur Verschlüsselungsschlüssel bis zu 128-Bit. Andere VPN-Protokolle wie OpenVPN bieten eine stärkere 256-Bit-Verschlüsselung oder neuere Cipher Suites wie ChaCha20.

Wir haben zum Beispiel einen Blogbeitrag aus dem Jahr 2016 gefunden, in dem behauptet wird, dass eine PPTP-verschlüsselte VPN-Verbindung in nur drei Minuten geknackt werden kann. Auch die NSA hat Berichten zufolge die Unsicherheiten von PPTP ausgenutzt, um riesige Datenmengen von VPN-Benutzern zu sammeln.

Sollten Sie PPTP verwenden? Wir raten davon ab, PPTP jemals zu verwenden. Es ist einfach nicht sicher genug. Wichtig ist, dass Sie PPTP niemals für Online-Banking, Online-Einkäufe oder für die Anmeldung bei anderen Konten verwenden sollten.

Proprietäre VPN-Protokolle

| Vorteile | Nachteile |

|---|---|

| Gestaltet für spezielle Anwendungsfälle | Oftmals Closed-Source & wurden nicht unabhängig geprüft |

Einige VPN-Dienste bieten mehr als die oben aufgeführten Protokolle an. Viele entwickeln auch eigene Protokolle, indem sie entweder bestehende Open-Source-Protokolle verbessern oder ihr eigenes, einzigartiges Protokoll erstellen. Diese werden als proprietäre VPN-Protokolle bezeichnet.

Proprietäre Protokolle werden oft für bestimmte Anwendungsfälle entwickelt, vor allem um die Sicherheit beliebter Protokolle zu erhöhen. Andere beliebte Anwendungsfälle sind: verbesserte Geschwindigkeiten und die Möglichkeit, anspruchsvolle Online-Firewalls zu umgehen.

Diese Protokolle sind in der Regel leistungsfähiger als herkömmliche Protokolle. Nachdem er Zeit und Geld in die Entwicklung eines neuen Protokolls investiert hat, ist es nur natürlich, dass ein VPN-Dienst seine beste Infrastruktur einsetzt, um die Leistung zu verbessern.

ExpressVPN bietet Lightway (ein proprietäres Protokoll), OpenVPN und IKEv2 auf macOS.

Beachten Sie, dass die meisten VPNs ihre proprietären VPN-Protokolle als Closed-Source-Protokolle anbieten. Das bedeutet, dass Sie nicht in der Lage sind, den Code zu untersuchen und zu überprüfen, ob er keine Schwachstellen oder Fehler enthält.

Einige VPNs führen auch keine unabhängigen Sicherheitsprüfungen des Codes durch oder weigern sich, diese zu veröffentlichen. Im Gegensatz dazu sind Open-Source-Protokolle wie OpenVPN von Tausenden von Menschen untersucht worden, um sicherzustellen, dass sie sicher sind und genau das tun, was sie versprechen.

VPN-Anbieter sind oft nicht bereit, proprietären Softwarecode zu veröffentlichen, weil sie vermeiden wollen, dass andere VPN-Anbieter ihre Innovationen verwenden.

Die Zahl der VPN-Anbieter, die ihr eigenes VPN-Protokoll verwenden, ist klein, wächst aber stetig. Hier sind einige wichtige, nach denen Sie Ausschau halten sollten:

| VPN-Protokoll | Benutzungsfall | Wirksamkeit | Sicherheitsprüfung? |

|---|---|---|---|

| ExpressVPN – Lightway | Allgemein | Bietet ein ausgewogenes Verhältnis von Sicherheit & Geschwindigkeit | Ja: 2021, 2023 & 2025 |

| Hotspot-Shield – Catapult Hydra | Geschwindigkeit | Bietet unübertroffene Geschwindigkeit, ideal für bandbreitenintensive Aufgaben | Ja: Unveröffentlicht |

| Astrill – StealthVPN | Zensur | Umgeht Chinas Internetbeschränkungen mit einer 100%igen Erfolgsquote | Nein |

Das beste VPN-Protokoll

Welches VPN-Protokoll für Sie am besten geeignet ist, hängt von Ihren eigenen Anwendungsfällen und Umständen ab.

Wenn Sie sich in einem Land mit Online-Zensur befinden, sind proprietäre Stealth-Protokolle oder SoftEther am besten geeignet, um die Zensur zu umgehen. Wenn Sie vorhaben, Ihr VPN für Streaming zu nutzen, sind schnelle Geschwindigkeiten vorrangig, und WireGuard ist dann besser geeignet.

Im folgenden Abschnitt vergleichen wir die Geschwindigkeiten, den Datenverbrauch und die Sicherheit einer Reihe von VPN-Protokollen: WireGuard, OpenVPN, IKEv2/IPSec und PPTP. Wir haben NordVPN, ExpressVPN und PrivateVPN für diese Tests ausgewählt, weil es sich um hochwertige VPNs handelt, die zusammen die vier gängigsten Protokolle anbieten.

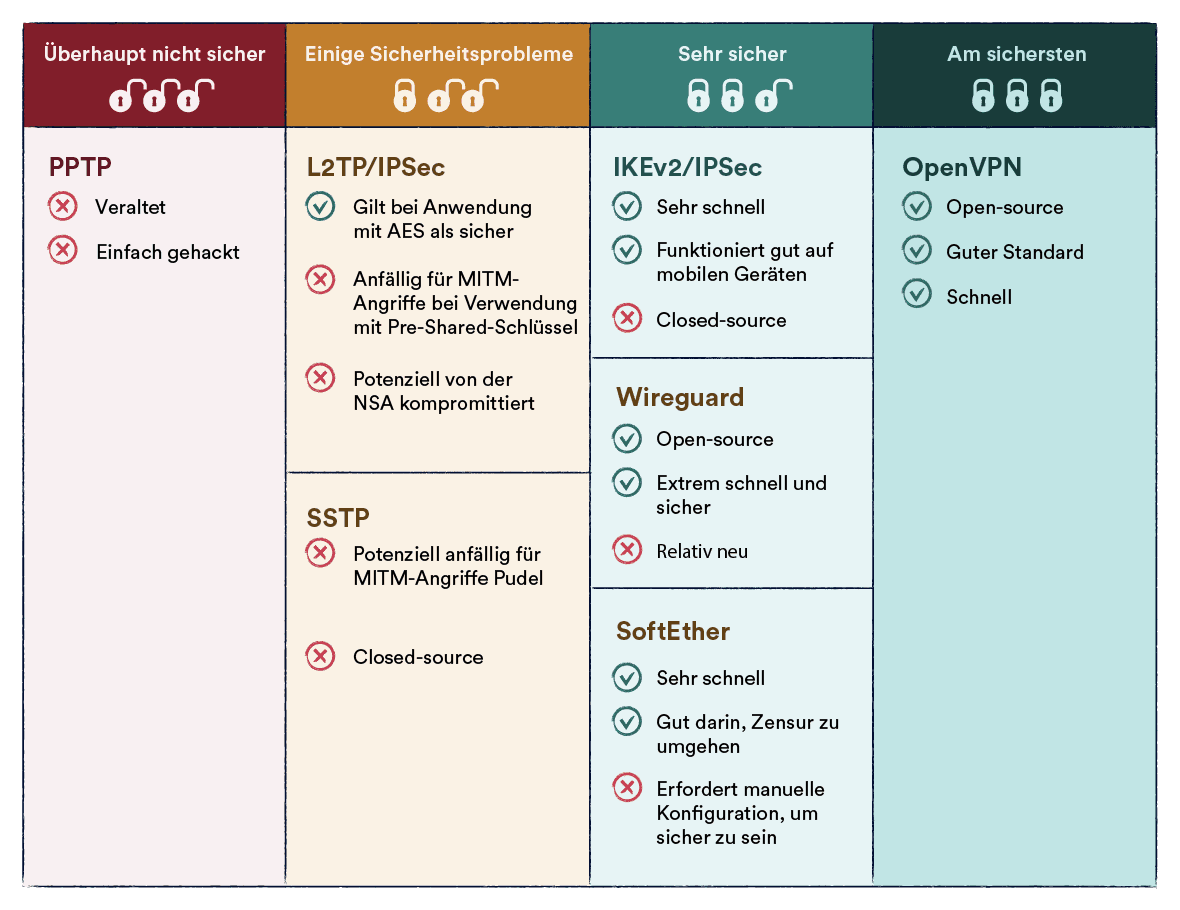

Das sicherste VPN-Protokoll

Kernaussagen:

OpenVPN ist das sicherste VPN-Protokoll aufgrund seines Open-Source-Codes, der von Sicherheitsexperten ausgiebig geprüft wurde, und seiner praktisch unknackbaren Verschlüsselungs-Chiffren. Seine lange Erfahrung in der Praxis trägt zu seiner Vertrauenswürdigkeit und Zuverlässigkeit bei.

WireGuard ist eine schlankere Alternative mit einer kleineren Codebasis für eine einfachere Überprüfung, erfordert aber eine zusätzliche Serverkonfiguration von VPNs für optimalen Datenschutz und Sicherheit.

Die Verwendung eines sicheren VPN-Protokolls ist entscheidend für den Schutz der Online-Privatsphäre. Die sichersten VPN-Protokolle sind Open-Source, wurden von Sicherheitsexperten geprüft, werden kontinuierlich auf Fehler untersucht und sind nicht anfällig für bekannte Cyberangriffe.

Die meisten VPNs nehmen Ihnen die Arbeit ab, indem sie die sichersten VPN-Protokolle für ihren Dienst auswählen und sie auf die sicherste Weise implementieren. Deshalb bieten die meisten VPNs OpenVPN oder WireGuard an – im Idealfall haben Sie jedoch die Wahl zwischen beiden.

Nachfolgend finden Sie eine Tabelle, in der die Sicherheit der sieben gängigsten VPN-Protokolle verglichen wird:

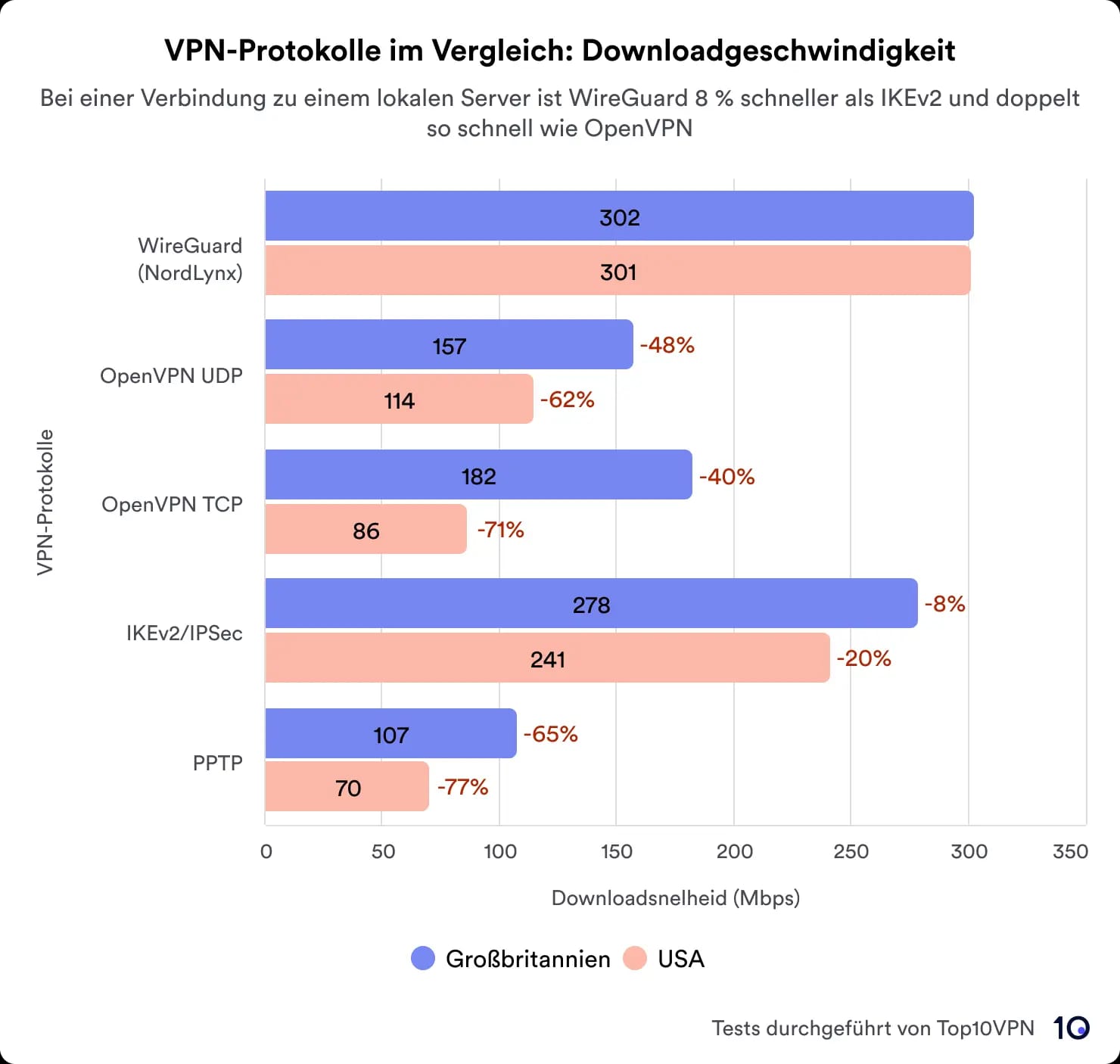

Welches ist das schnellste VPN-Protokoll?

Kernaussagen:

- WireGuard und IKEv2/IPSec sind die schnellsten Protokolle bei einer Vielzahl von VPN-Diensten und Plattformen.

- OpenVPN TCP und UDP sind deutlich langsamer, wenn sie mit einer Hochgeschwindigkeits-Internetverbindung getestet werden. Aber wenn Sie ein VPN über eine Verbindung mit etwa 100Mbps nutzen, wird der Unterschied nicht allzu sehr auffallen.

- PPTP liegt auf dem letzten Platz, aber das ist bei einem VPN, das alt und unsicher ist, zu erwarten.

Es ist wichtig zu bedenken, dass die Geschwindigkeit Ihres VPN von vielen Faktoren abhängt, darunter: das von Ihnen gewählte VPN-Protokoll, Ihre normale Internetgeschwindigkeit, der Standort des VPN-Servers, wer sonst noch Ihr Netzwerk nutzt und welche Verschlüsselung Sie verwenden.

Unten sehen Sie ein Balkendiagramm, das unsere Geschwindigkeitstestergebnisse bei einer 350Mbps Basisverbindung zeigt und WireGuard, OpenVPN UDP, OpenVPN TCP, IKEv2/IPSec und PPTP vergleicht:

Diese Ergebnisse entsprechen auch den Tests von NordVPN, WireGuard und Vlad Talks Tech.

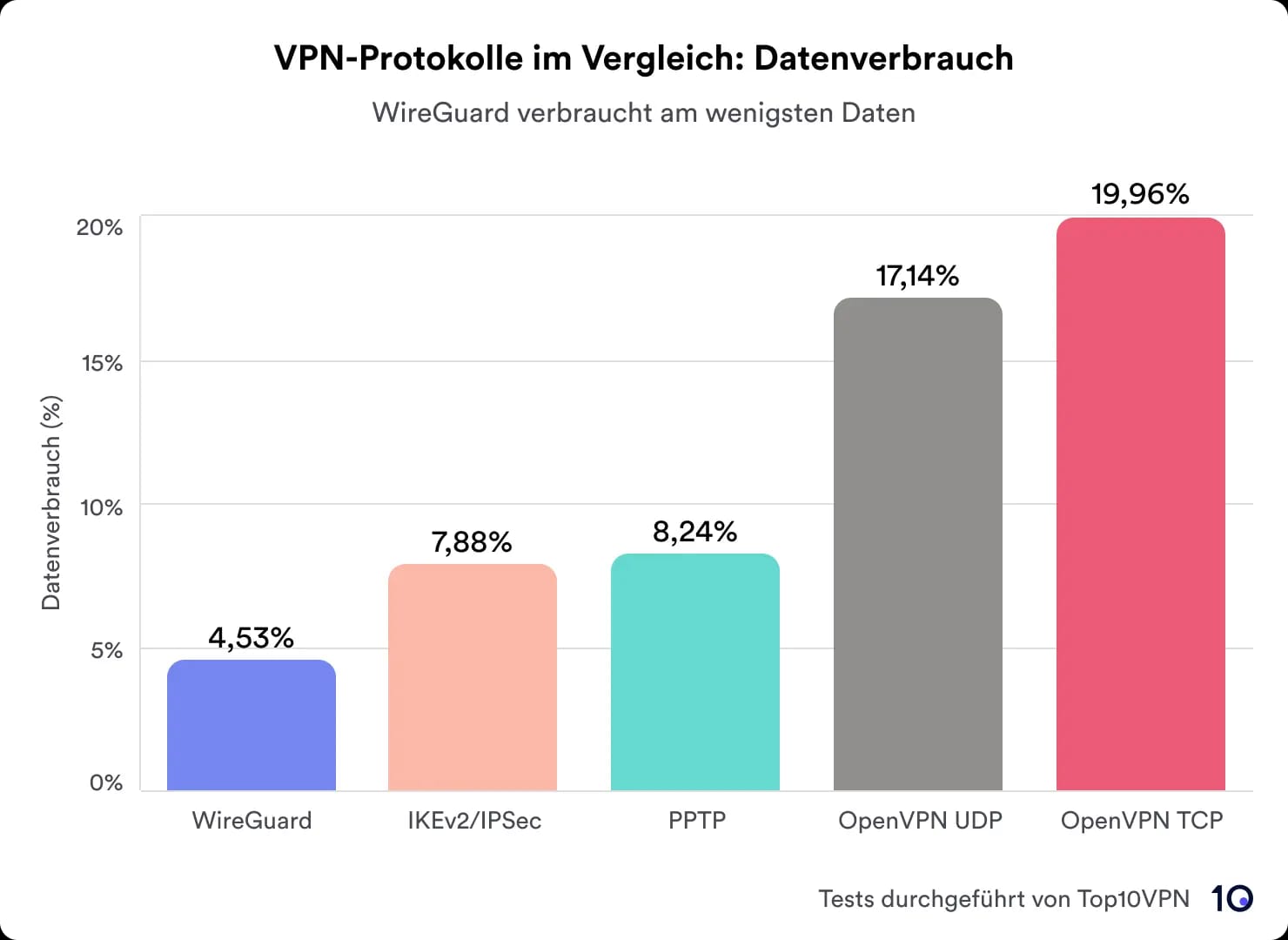

Welches VPN-Protokoll verbraucht am wenigsten Daten?

Kernaussagen:

- WireGuard verwendet die geringste Datenmenge – nur 4,53%.

- IKEv2/IPSec und PPTP verbrauchen mehr Daten als WireGuard (7,88% bzw. 8,24%), aber immer noch weniger als die Hälfte der Menge, die OpenVPN verbraucht.

- OpenVPN UDP und TCP erhöht Ihren Datenverbrauch um bis zu 20%, wenn Sie im Internet surfen. Das ist fast das Vierfache der Datenmenge, die Wireguard verbraucht.

Wenn Sie ein VPN verwenden, sollten Sie mit einem Anstieg Ihres Datenverbrauchs von fünf bis 20 Prozent rechnen, je nach Protokoll und VPN, das Sie verwenden.

Wenn Sie sich Sorgen um Ihren monatlichen Datenverbrauch machen, empfehlen wir Ihnen, WireGuard oder IKEv2/IPSec zu wählen. Diese beiden leichtgewichtigen Protokolle verbrauchen die geringste Datenmenge beim Surfen im Internet, beim Streaming von Videos und beim Spielen.

Im Gegensatz dazu sind OpenVPN UDP und TCP zwar die sichersten VPNs, aber sie verbrauchen aufgrund des klobigen Codes und der ausgedehnten Tunneling-Prozesse viel mehr Daten.

Hier ist ein Balkendiagramm, das den unterschiedlichen Datenverbrauch der verschiedenen Protokolle zeigt, wenn Sie dieselbe Datei über das Internet versenden: