Serwis Top10VPN ma pełną niezależność redakcyjną. Możemy otrzymać prowizję, jeśli kupisz VPN na naszej stronie.

Wszystko o rejestrowaniu logów przez sieci VPN

W tym przewodniku

Wiedza na temat tego, jakie dane gromadzi Twój VPN, jest niezwykle ważna, jeśli chcesz skutecznie chronić swoją prywatność w Internecie. W tym szczegółowym przewodniku na temat gromadzenia logów przez VPN-y dowiesz się, którym usługodawcom VPN możesz zaufać.

Przeglądając Internet za pomocą sieci VPN, powierzasz swojemu dostawcy usług VPN poufne informacje.

W zależności od jego polityki przechowywania logów, Twój VPN może monitorować i przechowywać Twój adres IP, wybór lokalizacji serwera, a nawet odwiedzane przez Ciebie strony internetowe.

Krótko mówiąc, istnieją dziesiątki wrażliwych danych, które VPN może gromadzić i udostępniać, jeśli zostanie do tego zobowiązany. To, co VPN rejestruje, jest więc kluczową kwestią, jeśli martwisz się o swój cyfrowy ślad.

Poniższy filmik wyjaśnia, czym są logi VPN oraz które z nich są ważne:

Nasze badania ujawniły, że niektórzy z najpopularniejszych usługodawców VPN gromadzą dane na temat aktywności swoich użytkowników w sieci i udostępniają je podmiotom trzecim.

Dokładnie sprawdziliśmy polityki przechowywania logów 60 najpopularniejszych usług VPN na rynku.

Ku naszemu zdziwieniu, większość sieci VPN rejestruje pewne dane w celu poprawy jakości usług lub rozwiązywania problemów:

- 39% zapisuje znaczniki czasu połączeń

- 26% rejestruje pierwotny adres IP

- 10% rejestruje aktywność podczas przeglądania

- 6% zapisuje adres IP serwera

Wysokiej jakości, wiarygodne usługi VPN robią wszystko, co w ich mocy, by chronić prywatność i bezpieczeństwo swoich użytkowników. Firmy te są całkowicie transparentne w kwestii tego, jakie dane gromadzą, dlaczego to robią i jak długo je przechowują.

Niestety, taki poziom przejrzystości jest rzadkością. Polityki przechowywania logów popularnych usług VPN są często niejasne, skomplikowane lub wprowadzają w błąd.

Wiele VPN-ów kłamie, że gromadzi minimalną ilość danych lub nie gromadzi ich wcale. Inne celowo nie precyzują, jakiego rodzaju danych dotyczą ich zasady.

Zamieszanie potęguje fakt, że hasła reklamowe na stronach internetowych usług VPN rzadko odzwierciedlają rzeczywiste zasady polityki prywatności. Przy ponad 300 usługach VPN na rynku trudno zgadnąć, komu można wierzyć.

Stworzyliśmy ten przewodnik, aby pomóc Ci odnaleźć się w skomplikowanym świecie praktyk przechowywania logów usług VPN i lepiej zrozumieć, którym VPN-om możesz zaufać.

Jakie dane rejestrują usługi VPN?

Istnieją trzy rodzaje danych, które może przechowywać Twój VPN: rejestry aktywności, rejestry połączeń i rejestry zbiorcze. Zrozumienie, jakie dane należą do tych kategorii, jest konieczne, aby skutecznie chronić swoją prywatność.

1 Rejestry aktywności

Rejestry aktywności to najbardziej inwazyjny rodzaj przechowywanych logów. Niwelują wszelkie korzyści dot. prywatności lub anonimowości, które w innym przypadku mógłby zapewnić VPN.

Rejestry te, znane również jako „logi użytkowania” dotyczą wszelkich danych wyraźnie związanych z Twoją aktywnością w sieci.

Rejestry aktywności mogą zawierać:

- Historię przeglądania

- Żądania DNS

- Odwiedzone adresy URL

- Metadane użytkowania

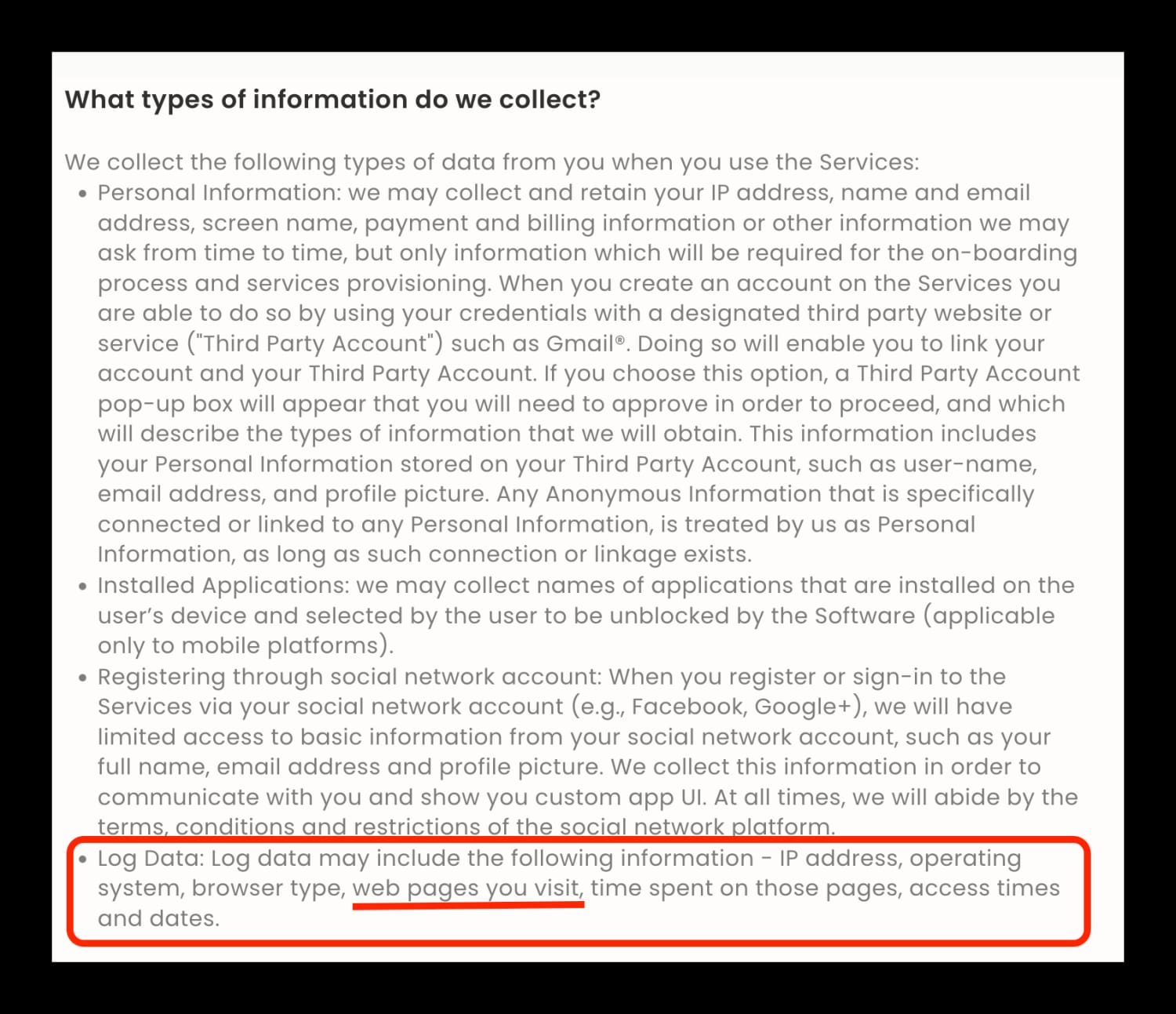

Polityka prywatności Hola VPN oferuje dobry przykład rejestrowanych informacji:

Bezpłatne aplikacje VPN, takie jak Hola VPN, często prowadzą rejestry aktywności. Dane te są niejednokrotnie udostępniane lub sprzedawane osobom trzecim w celach reklamowych, co skutecznie zastępuje konieczność pobierania abonamentu.

Niektóre płatne usługi VPN niezapisujące logów, monitorują aktywność użytkownika, jeśli mają wobec niego podejrzenia lub jeśli są do tego prawnie zobowiązane. Inne rejestrują aktywność w czasie rzeczywistym, a następnie usuwają ją po zamknięciu sesji VPN:

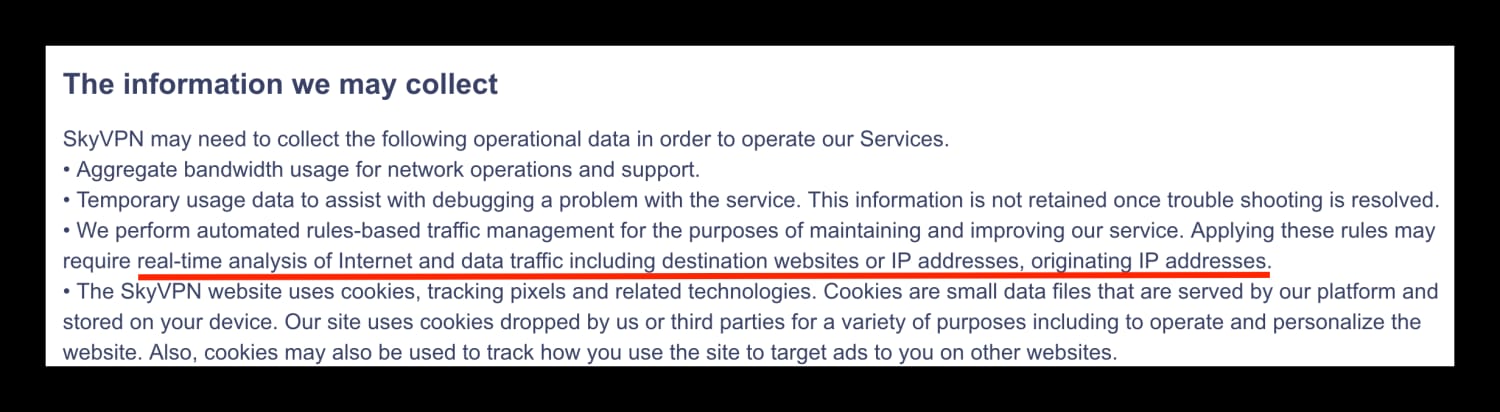

Polityka prywatności SkyVPN.

Ponieważ dane są szybko usuwane, tego typu rejestry aktywności nie stanowią problemu. Mimo to najlepiej w ogóle ich unikać, jeśli masz taką możliwość.

Inni dostawcy, tacy jak Hide.me, są technicznie niezdolni do gromadzenia logów użytkowania ze względu na konfigurację ich sieci. Z punktu widzenia prywatności, ci dostawcy są najlepszym rozwiązaniem.

Oczywiście należy za wszelką cenę unikać sieci VPN przechowujących logi użytkowania. Jeśli obawiasz się rejestrowania aktywności, sprawdź najpopularniejsze usługi VPN rejestrujące dane dot. Twojej aktywności.

2 Rejestry połączeń

Rejestry połączeń mogą zawierać:

- Wykorzystanie przepustowości

- Datę i godzinę połączenia

- Pierwotny adres IP

- Adres IP serwera VPN

Rejestry połączeń mogą być gromadzone na poziomie serwera (np. całkowite wykorzystanie przepustowości serwera) lub na poziomie użytkownika (np. pierwotny adres IP użytkownika).

Zazwyczaj dane te są wykorzystywane do optymalizacji wydajności sieci i rozwiązywania problemów klientów.

Rejestry połączeń na poziomie serwera są doskonałym przykładem tego, że nie wszystkie rodzaje rejestrów są problematyczne. Utrzymanie wydajności sieci VPN bez rejestrowania jakichkolwiek danych jest praktycznie niemożliwe.

Monitorowanie i przechowywanie właściwych, anonimowych danych gwarantuje doskonałe działanie usługi VPN.

Za to przechowywanie niewłaściwych rejestrów połączeń umożliwia usłudze VPN dopasowanie Cię do Twojej aktywności. Może to zostać wykorzystane do identyfikacji Twojej osoby, co stanowi poważny problem dla użytkowników dbających o prywatność.

Jeśli martwisz się o rodzaj danych dotyczących połączenia, które rejestruje Twój VPN, czytaj dalej, aby dowiedzieć się, jakie informacje nie powinny być przechowywane.

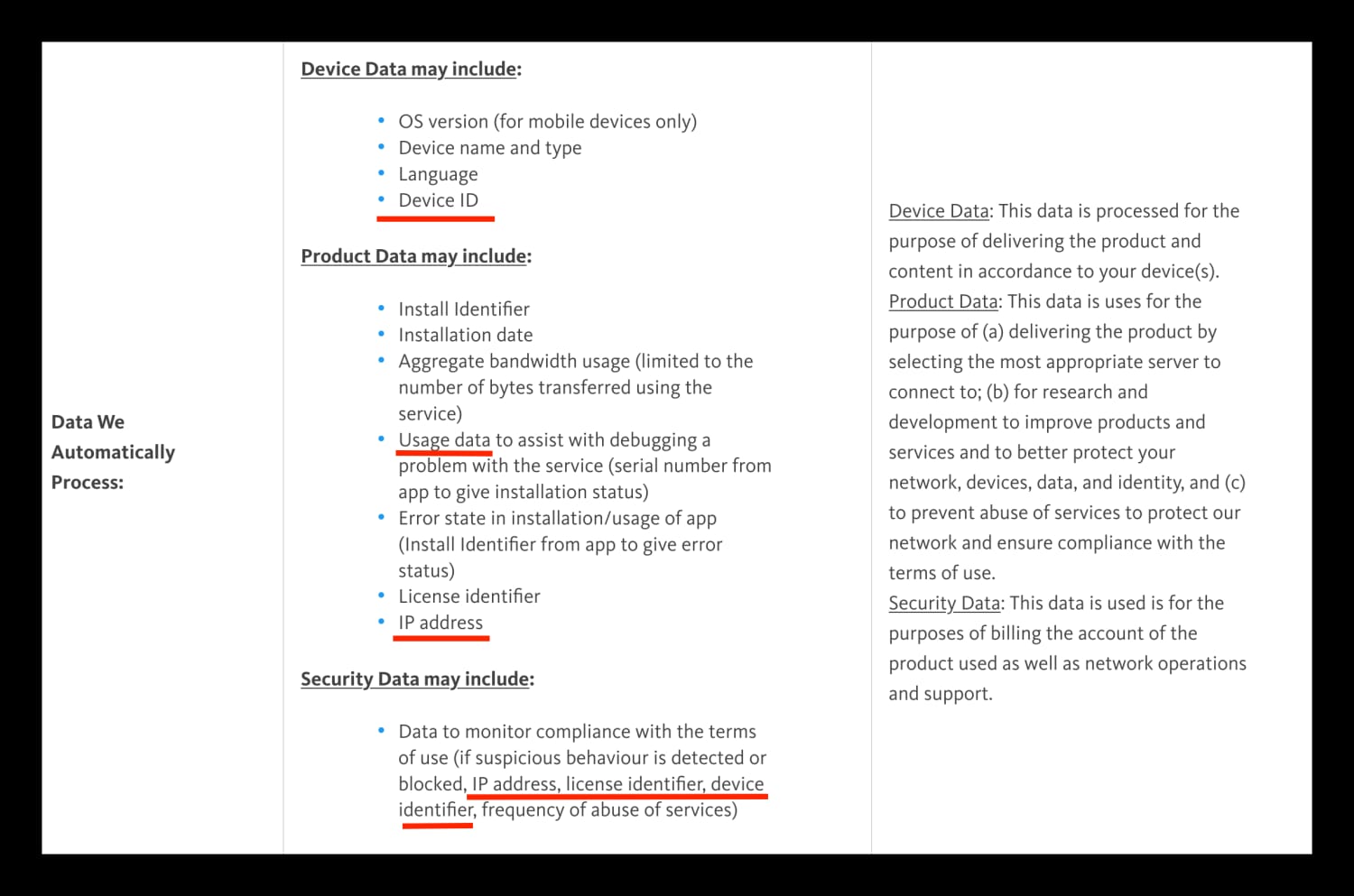

Oto przykład szczegółowych rejestrów połączeń na poziomie użytkownika z polityki przechowywania logów Avira Phantom VPN:

Zapewnienia, że dane te są wykorzystywane tylko do „zagwarantowania jak najlepszego działania” lub „poprawy obsługi klienta” pojawiają się stosunkowo często, ale z doświadczenia wiemy, że taki poziom szczegółowości nie jest konieczny do utrzymania dobrze działającej usługi VPN.

3 Rejestry zbiorcze

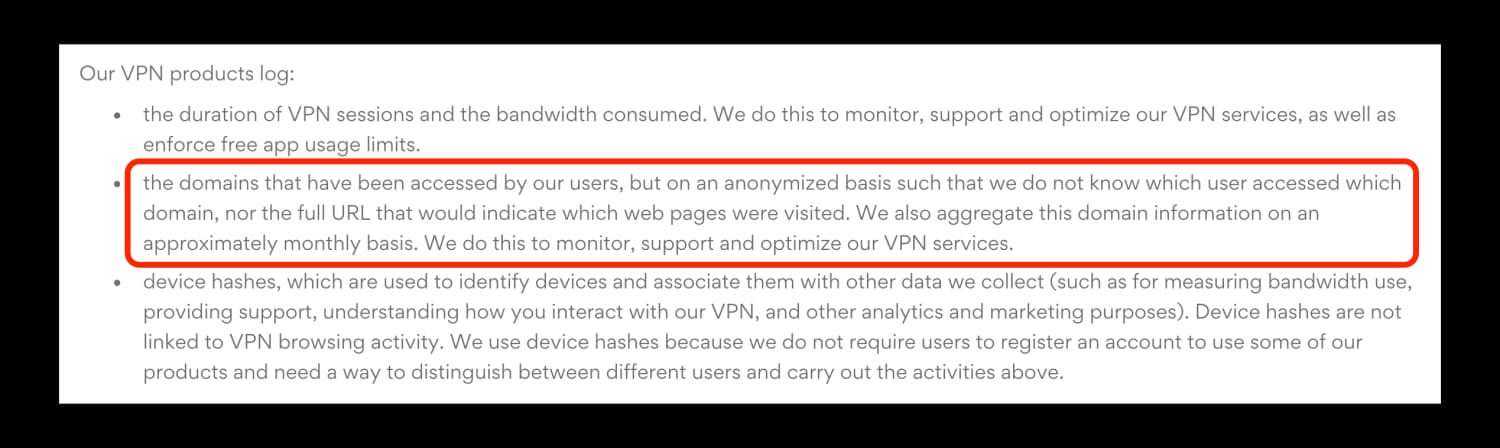

Niektóre z najpopularniejszych VPN-ów na rynku gromadzą rejestry zbiorcze. Oznacza to, że VPN zbiera informacje, które są rzekomo zanonimizowane i w związku z tym niemożliwe do powiązania z konkretnym użytkownikiem.

Sieć VPN gromadzi informacje o odwiedzanych stronach internetowych, wykorzystywanej przepustowości lub datach i godzinach połączenia z serwerem. Następnie oczyszcza je z wszelkich elementów identyfikacyjnych i dodaje do większej bazy danych.

Warto wiedzieć, iż niektóre usługi VPN zapewniające, że nie przechowują rejestrów, w rzeczywistości przechowują rejestry zbiorcze. Polityka prywatności Hotspot Shield jest dobrym przykładem tego, na co należy zwrócić uwagę:

Ostatecznie jednak anonimizowane dane zbiorcze nie zawsze są tak cudownym rozwiązaniem, jak obiecują reklamy.

To, czy rejestrowanie jest dopuszczalne, zależy od rodzaju gromadzonych danych oraz skuteczności procesu anonimizacji. Musisz po prostu przyjąć w ciemno, że Twój VPN skutecznie anonimizuje dane.

Jeśli to dla Ciebie za dużo, lepiej wybierz usługę VPN nieprzechowującą logów.

Czym jest usługa VPN nieprzechowująca logów?

Usługa VPN nieprzechowująca logów nie gromadzi ani nie zapisuje danych dotyczących aktywności lub połączenia, które mogłyby posłużyć do identyfikacji użytkownika. Co najważniejsze, nie zbiera ani nie przechowuje również żadnych informacji przesyłanych przez tunel VPN.

Dzięki temu żaden użytkownik nie będzie mógł zostać przypisany do konkretnej aktywności lub połączenia w sieci VPN. Każdy będzie miał zapewnioną prywatność, anonimowość i pozostanie nieznany nawet dla dostawcy VPN.

Jedyne dane identyfikacyjne, jakie posiada usługa VPN nieprzechowująca logów, to Twój adres e-mail (użyty do rejestracji konta) i dane płatnicze (w przypadku gdy zechcesz otrzymać zwrot pieniędzy).

UWAGA: Niektóre usługi VPN, takie jak ExpressVPN, pozwalają płacić Bitcoinami, aby uniknąć identyfikującego procesu płatności. Mullvad VPN pozwala nawet płacić gotówką.

VPN niezapisujący logów nie może zostać zmuszony do udostępnienia danych użytkowników władzom lub stronom trzecim, ponieważ dane te po prostu nie istnieją.

Tak oto silna polityka braku przechowywania logów może zneutralizować problem, jaki stanowi niebezpieczna jurysdykcja VPN.

Należy jednak pamiętać, że polityka braku przechowywania logów nie oznacza, że nie są przechowywane absolutnie żadne dane. Jest to niemożliwe, jeśli usługodawca chce zachować mocną sieć lub egzekwować ograniczenia, takie jak limity urządzeń.

Większość usług VPN przechowuje bardzo podstawowe dane jak informacje o obciążeniu serwerów (liczba użytkowników lub przepustowość wykorzystywana przez każdy serwer). To minimalistyczne podejście do rejestrowania danych, które nie obejmują absolutnie żadnych informacji umożliwiających identyfikację, jest w pełni uzasadnione. Usługa VPN będzie nadal sklasyfikowana jako niezapisująca logów.

Jaki rodzaj rejestrowania danych jest dopuszczalny?

Niektórzy z najlepszych dostawców na rynku przechowują podstawowe dane dotyczące połączenia, które nie mogą być wykorzystane do identyfikacji użytkownika. Legalnie działająca usługa VPN, która dba o prywatność swoich użytkowników, może zbierać następujące informacje:

- Zbiorcze wykorzystanie przepustowości

- Zbiorcze rejestry połączeń

- Lokalizacja serwera VPN

- Dane o obciążeniu serwera

- Podsieć pierwotnego adresu IP*

* Fragment adresu IP, który może być użyty do identyfikacji dostawcy usług internetowych, ale nie Ciebie osobiście.

Jaki rodzaj rejestrowania danych jest niedopuszczalny?

Wirtualne sieci prywatne (VPN) są przede wszystkim narzędziem ochrony prywatności. Z tego powodu istnieją pewne rodzaje danych, których nie powinny pod żadnym pozorem gromadzić.

Unikaj wszelkich usług VPN, które rejestrują następujące informacje:

- Aktywność podczas przeglądania

- Pierwotny adres IP

- Przypisany adres IP serwera VPN

- Indywidualne znaczniki czasu*

- Indywidualne wykorzystanie przepustowości*

- Zapytania DNS

* Tego typu dane są niebezpieczne tylko wtedy, gdy są rejestrowane w połączeniu z innymi szczegółowymi danymi dotyczącymi połączenia.

Popularne VPN-y, które prowadzą rejestry aktywności

Poniższe usługi VPN rejestrują historię przeglądania stron internetowych oraz dane dotyczące aktywności. Jest to najbardziej rażąca forma przechowywania logów i należy jej unikać za wszelką cenę.

Nie jest to bynajmniej wyczerpująca lista wszystkich VPN-ów, które przechowują rejestry aktywności. Zawsze osobiście sprawdzaj politykę swojego dostawcy, zanim powierzysz mu dane.

| Nazwa dostawcy | Rejestrowane dane | Czas przechowywania |

|---|---|---|

| Hola Free VPN |

|

„Tak długo, jak to konieczne” |

| McAfee Safe Connect |

|

„Tak długo, jak to konieczne” |

| Psiphon |

|

90 dni |

| VPN99 |

|

5 lat |

* Zbierane domyślnie za pomocą funkcji „zgłoś błędy działania” w aplikacji.

Powody rejestrowania danych przez usługi VPN

Istnieje wiele ważnych powodów, dla których dostawca VPN może prowadzić podstawowe rejestry. Są to między innymi:

1 Ograniczenie przepustowości

Darmowe VPN-y (tzw. „freemium”) często ograniczają ilość danych, które użytkownik może przesłać w danym okresie. Ograniczenie przepustowości wykorzystywanej przez konkretne konto wymaga oczywiście gromadzenia pewnych informacji.

Chociaż ten rodzaj rejestrowania danych zazwyczaj nie stanowi problemu, to jeśli dostawca VPN twierdzi, że nie przechowuje logów, a jednocześnie nakłada limity przepustowości, prawdopodobnie nie jest do końca szczery.

2 Ograniczenie liczby urządzeń

Ograniczenie liczby urządzeń używanych przez jedno konto jest jednym z najczęstszych powodów przechowywania logów. Egzekwowanie tych ograniczeń prawie zawsze będzie wymagało jakiejś formy tymczasowego rejestrowania danych, przynajmniej podczas każdej sesji VPN.

To, w jaki sposób dostawca egzekwuje swoje limity liczby urządzeń, jest kwestią subiektywną. Niektóre polityki prywatności są przejrzyste w kwestii rejestrowania liczby jednoczesnych połączeń na koncie. Natomiast inne VPN-y zapewniające, że nie przechowują logów, nakładają limity urządzeń, nie wyjaśniając dokładnie, jak to robią.

NordVPN jest świetnym przykładem usługi VPN, która robi wszystko, by chronić prywatność użytkowników, mimo że narzuca ograniczenia dotyczące urządzeń. Zamiast przechowywać rejestry połączeń, NordVPN polega na unikalnym algorytmie, który pozwala na śledzenie jednoczesnych sesji:

„Aby ograniczyć liczbę jednoczesnych sesji aktywnego użytkownika, algorytm zachowuje jego nazwę oraz znacznik czasu statusu ostatniej sesji, gdy jest ona aktywna. Dane te są usuwane w ciągu 15 minut po jej zakończeniu”.

3 Wirtualne serwery prywatne

Aby obniżyć koszty, niektóre usługi VPN wynajmują wirtualne serwery prywatne (VPS). Są one znacznie tańsze niż dedykowane serwery fizyczne, zwłaszcza w krajach bez silnej infrastruktury cyfrowej.

Choć może to zmniejszyć koszty ogólne dostawcy VPN, bywa problematyczne z punktu widzenia prywatności.

Wynajmowane serwery mogą przechowywać rejestry aktywności bez względu na politykę przechowywania logów firmy VPN. W zależności od jurysdykcji wynajmowanego serwera władze lokalne mogą zmusić jego gospodarza do zapisywania lub udostępniania tych danych.

W takim przypadku polityka przechowywania logów firmy VPN nie ma znaczenia. Władze lokalne mogą udać się bezpośrednio do właściciela serwera, aby uzyskać potrzebne informacje.

Problem ten został obnażony w 2014 roku, kiedy to użytkownik EarthVPN został aresztowany w Holandii. Pomimo polityki niezapisywania logów firmy EarthVPN, władze zmusiły właściciela serwera wirtualnego do przekazania danych potrzebnych w celu identyfikacji podejrzanego.

4 Obowiązki prawne

Państwowe agencje wywiadowcze, takie jak NSA i GCHQ, mają prawo zmusić organizacje do rejestrowania i udostępniania prywatnych informacji. Biorąc pod uwagę zakres ich programów masowej inwigilacji, namierzenie konkretnej firmy lub sieci serwerów jest dla nich wyjątkowo łatwe.

Żądania rejestrowania danych mogą być opatrzone klauzulą, która uniemożliwia firmie publiczne ujawnienie, do czego jest zmuszana. Niektóre VPN-y próbują rozwiązać ten problem, publikując tzw. oświadczenie warrant cannary.

Więcej informacji na temat warrant cannary, masowej inwigilacji oraz tego, jak lokalizacja VPN może wpłynąć na Twoją prywatność, znajdziesz w naszym przewodniku po jurysdykcjach VPN.

5 Optymalizacja działania

Przechowywanie logów nie jest konieczne do utrzymania szybkiej, prywatnej i niezawodnej usługi VPN, ale zdecydowanie to ułatwia. Podstawowe dane dot. połączenia mogą pomóc w wyborze odpowiedniego serwera lub przydzieleniu zasobów do najbardziej popularnych lokalizacji serwerów.

Wielu dostawców VPN wykorzystuje optymalizację wydajności, aby usprawiedliwić obszerne i inwazyjne praktyki rejestrowania danych. Warto wiedzieć, że w większości przypadków do utrzymania dobrze działającej sieci VPN nie potrzeba nic oprócz podstawowych rejestrów połączeń.

Problem z politykami przechowywania logów usług VPN

Nieświadomi użytkownicy sieci VPN są często wprowadzani w błąd przez niejasne, fałszywe lub celowo mylące polityki przechowywania logów, zaprojektowane, by stworzyć iluzję prywatności.

Jeśli nie wiesz, na co zwrócić uwagę, możesz nieświadomie wybrać VPN, który naraża Cię na niebezpieczeństwo.

Jeżeli analizujesz politykę prywatności sieci VPN lub decydujesz się na subskrypcję, warto wiedzieć o następujących problemach.

Jeśli znasz już te zagadnienia, możesz przejść do sekcji Jak się chronić.

1 Fałszywa reklama

Z wyjątkiem niezależnego audytu, weryfikacja polityki przechowywania logów usługi VPN jest praktycznie niemożliwa, dopóki nie będzie za późno.

Na dowód tego można podać kilka przykładów dostawców VPN rzekomo „chroniących prywatność” lub „nieprzechowujących logów”, którzy zostali przyłapani na udostępnianiu władzom szczegółowych danych.

W 2011 roku londyński serwis VPN HideMyAss (HMA) odegrał kluczową rolę w aresztowaniu Cody’ego Kretsingera, 23-letniego mieszkańca Phoenix. Kretsinger był członkiem LulzSec, odłamu grupy hakerów-aktywistów, Anonymous.

HMA zapewniało, że jest usługą opartą na prywatności, która pozwala użytkownikom „anonimowo przeglądać sieć, zachowując całkowitą prywatność”:

Zrzut ekranu z archiwum strony głównej HideMyAs, 18 lipca 2011 roku.

FBI namierzyło włamanie Kretsingera na adres IP należący do HMA i natychmiast wydało nakaz sądowy w Wielkiej Brytanii, żądając dostępu do logów. Firma HMA zastosowała się do nakazu i udostępniła rejestry połączeń, które pozwoliły zidentyfikować Kretsingera.

Choć jasne jest, że w żadnym wypadku nie należy popierać nielegalnych działań, ten incydent to tylko jeden z przykładów poważnych wad ekosystemu tego VPN-u. Niestety, sprzedawanie produktu, który zapewnia, że chroni tożsamość użytkownika, a potem robi coś zupełnie innego, jest równie godne potępienia.

HideMyAss to nie jedyny VPN, który stosował fałszywą reklamę – IPVanish również ma burzliwą przeszłość, jeśli chodzi o rejestrowanie danych.

W 2016 roku VPN IPVanish współpracował z FBI w śledztwie kryminalnym. Pomimo polityki prywatności, która zapewniała o nierejestrowaniu danych, firma IPVanish ostatecznie spełniła żądania prawne i przekazała władzom szczegółowe rejestry połączeń.

Zrzut ekranu z archiwum polityki prywatności IPVanish, 13 marca 2016 roku.

Jest to oczywiście niepokojące, ale należy pamiętać, że do incydentu doszło, gdy firma miała zupełnie innego właściciela i zarząd. Więcej informacji na temat tej sprawy znajdziesz w naszej pełnej recenzji IPVanish.

Prawdopodobnie istnieje o wiele więcej przykładów udostępniania danych władzom lub składania fałszywych oświadczeń przez VPN-y rzekomo niezapisujące logów, o których nigdy się nie dowiemy. Na ten moment ważne jest, aby przed podjęciem decyzji zapoznać się z historią swojego dostawcy.

2 Zamierzona niejednoznaczność

W idealnym świecie wszystkie polityki gromadzenia logów usług VPN jasno wyjaśniałyby, jakie dane są przechowywane podczas i po zamknięciu sesji VPN. Niestety, wielu dostawców polega na niejednoznaczności, aby stworzyć fałszywe poczucie bezpieczeństwa.

Większość użytkowników nie zdaje sobie sprawy, że ogólne sformułowania, takie jak „brak logów”, nie zawsze są tym, czym się wydają. Nieuczciwi dostawcy VPN wykorzystują fakt, że branża nie ustaliła jeszcze oficjalnej definicji „logów”.

Ta luka prawna umożliwia usługom VPN uniknięcie jasnego określenia, jakiego rodzaju danych dotyczą ich deklaracje „braku przechowywania logów”.

Dostawca może zgodnie z prawem reklamować się jako „niezapisujący logów” dotyczących aktywności, ale nadal prowadzić rejestry połączeń, które umożliwiają identyfikację użytkownika.

Mówiąc wprost, wielu dostawców VPN określa się jako „niezapisujący logów” wyłącznie na podstawie swoich własnych standardów.

O ile niektóre rejestry połączeń nie muszą być złe, to podawanie fałszywych lub sprzecznych informacji tylko zwiększa zamieszanie i brak zaufania podczas wyboru usługi VPN.

Dość często zdarza się również, że reklamy dostawcy VPN są sprzeczne z jego polityką prywatności. Zazwyczaj na stronie głównej pojawia się śmiałe stwierdzenie „zero logów”, a następnie w Regulaminie ostrożnie ujawniane są dane, które VPN faktycznie przechowuje.

Doskonały przykład tej taktyki oferuje ThunderVPN, który w Google Play Store reklamuje swoją politykę „bezwzględnego” niezapisywania logów:

Zrzut ekranu opisu aplikacji ThunderVPN w Google Play Store.

Niestety szybka analiza polityki prywatności dowodzi, że jest to nieprawda:

Zrzut ekranu z polityki prywatności Thunder VPN.

Takie praktyki są nie tylko nieuczciwe, ale też potencjalnie niebezpieczne dla niczego niepodejrzewających użytkowników VPN, którzy nie przeczytali dokładnie zasad swojego dostawcy.

Jeśli znajdziesz VPN, który podaje sprzeczne lub mylące informacje o swoich praktykach rejestrowania danych, warto dwa razy zastanowić się nad jego wiarygodnością. W większości przypadków nie jest to raczej VPN, któremu można powierzyć swoje wrażliwe dane.

3 Brak szczegółów

Zaskakująco często zdarza się, że mniej popularni dostawcy VPN działają bez polityki prywatności. Nie trzeba dodawać, że jeśli na stronie dostawcy nie ma żadnych informacji dot. zbierania danych, nie należy mu ufać.

Zwróć też uwagę na wyjątkowo krótkie regulaminy. Wielu dostawców VPN po prostu stwierdza:

„Nie rejestrujemy Twojej aktywności podczas połączenia z usługą VPN”

Takie obietnice nie wyjaśniają nic na temat innych sposobów gromadzenia danych.

Polityka prywatności Yoga VPN to dobry przykład tego, czego należy unikać. Składający się z 371 słów dokument nie wyjaśnia ani jednej rzeczy na temat działania usługi Yoga VPN.

Niektóre VPN-y są również niepokojąco ogólnikowe, jeśli chodzi o sposób egzekwowania warunków korzystania z usługi. Dziesiątki dostawców chwali się „niezapisywaniem logów”, a jednocześnie w tym samym zdaniu ostrzega użytkowników, że będzie „badać podejrzane zachowania” lub „blokować użytkowników nadużywających usługi”.

Pojawia się więc pytanie: jeśli VPN nie rejestruje Twojego adresu IP ani aktywności, jak może badać podejrzane zachowania?

Jeśli zasady rejestrowania danych VPN są krótkie lub niejasne, skontaktuj się z zespołem wsparcia dostawcy, aby uzyskać więcej szczegółów. Nie korzystaj z produktu, który nie chce zainwestować czasu, aby jasno i przejrzyście przedstawić swoje praktyki.

4 Jurysdykcja

Polityki przechowywania logów i jurysdykcje są ze sobą ściśle powiązane. Chociaż mało znane jurysdykcje bywają świetne dla prywatności, mogą również powodować problemy w zakresie odpowiedzialności.

Firmy działające na odległość jest o wiele trudniej pociągnąć do odpowiedzialności za łamanie przepisów dot. fałszywej reklamy lub oszukiwanie klientów. Jeśli VPN w Panamie celowo wprowadza w błąd klienta w Niemczech, niewiele można zrobić.

Co ważniejsze, jurysdykcja dostawcy VPN będzie miała wpływ na jego prawny obowiązek rejestrowania danych i udostępniania ich władzom. Na przykład usługa z siedzibą w Stanach Zjednoczonych może zostać zmuszona do niejawnego monitorowania swoich użytkowników.

Te inwazyjne jurysdykcje są mniejszym problemem, jeśli VPN rzeczywiście nie zapisuje logów. Mimo wszystko wybór usługi poza tymi krajami może zapewnić większą ochronę.

Aby dowiedzieć się więcej o wymianie danych pomiędzy Sojuszami Pięciorga, Dziewięciu i 14 Oczu, przeczytaj nasz przewodnik po jurysdykcjach VPN.

Jak się chronić

Jeśli obawiasz się, że Twój VPN nie chroni w pełni Twojej prywatności, możesz podjąć kilka kroków, aby jeszcze lepiej zabezpieczyć swoje wrażliwe dane.

1 Wybierz zweryfikowany VPN nieprzechowujący logów

W kilku przypadkach sprawy sądowe i inne wydarzenia zweryfikowały polityki przechowywania logów stosowane przez dostawców VPN.

Usługi takie jak ExpressVPN i Private Internet Access doświadczyły zajęcia serwerów, ale nie były w stanie współpracować, ponieważ nie przechowują żadnych danych. Co więcej, obaj dostawcy poddali swoje polityki przechowywania logów weryfikacji przez audytorów zewnętrznych.

Wśród innych dostawców VPN, którzy pomyślnie przeszli niezależny audyt, znajdują się:

- Hide.me

- IVPN

- Mullvad VPN

- Surfshark

- IPVanish

- PIA

Jeśli obawiasz się rejestrowania danych przez VPN, lepiej wybierz taki o sprawdzonej reputacji.

2 Połącz usługę VPN z Tor

Korzystanie z prawidłowo skonfigurowanej usługi VPN w połączeniu z przeglądarką Tor może przybliżyć Cię do osiągnięcia anonimowości.

Warto jednak pamiętać, że przeglądarka Tor jest bardzo wolna. Połączenie usługi VPN z Tor znacznie zmniejszy wydajność sieci VPN i szybkość połączenia.

3 Stosowanie warstw VPN

Jednoczesne korzystanie z wielu usług VPN doda kolejną warstwę ochrony Twojej tożsamości.

Najprostszy sposób to skonfigurowanie routera VPN i podłączenie do niego swojego urządzenia. Na tym samym urządzeniu zainstaluj VPN od innego dostawcy, a następnie uruchom aplikację. W ten sposób będziesz przekazywać swoje dane przez obu dostawców jednocześnie.

Podobnie jak w przypadku korzystania z usługi VPN w połączeniu z przeglądarką Tor, zastosowanie kilku VPN-ów będzie miało wpływ na wydajność.

4 Wybierz jurysdykcję przyjazną prywatności

Najbezpieczniejszą opcją jest wybór usługi VPN z siedzibą poza krajami, które wymieniają się danymi wywiadowczymi.

Pamiętaj jednak, że siedziba poza inwazyjną jurysdykcją nie oznacza, że dostawca VPN jest godny zaufania. Firma VPN może nadal współpracować z zagranicznymi władzami, a nawet rejestrować Twoje dane, jeśli będzie miała na to ochotę.

Nie bój się zadawać pytań

Logi VPN nie zawsze są złe. Ich znaczenie zależy od poziomu anonimowości, jaki chcesz osiągnąć.

Główny problem to powszechny brak uczciwości i przejrzystości w regulaminach usługodawców. Godny zaufania dostawca VPN nie pozostawi Ci żadnych wątpliwości co do tego, że Twoje dane są w bezpiecznych rękach.

Jeśli widzisz, że informacje na stronie głównej dostawcy nie są zgodne z jego polityką prywatności, zabierz swoje pieniądze gdzie indziej. Jeżeli coś wygląda niejednoznacznie lub podejrzanie, nie wahaj się skontaktować z zespołem wsparcia dostawcy.

Świadomość, w jaki sposób usługi VPN mogą manipulować swoimi zasadami, jest ogromnie ważna. Kiedy już to zrozumiesz, będziesz w stanie znaleźć uczciwych dostawców VPN i podjąć dodatkowe środki ostrożności, jeśli potrzebujesz większego poziomu anonimowości.

Ponieważ stawką jest Twoja prywatność, to jako użytkownik masz prawo oczekiwać przynajmniej przejrzystości.