Somos editorialmente independiente pero puede que ganemos comisiones si compras una VPN desde nuestros link.

¿Qué es una A VPN (red privada virtual)?

Resumen

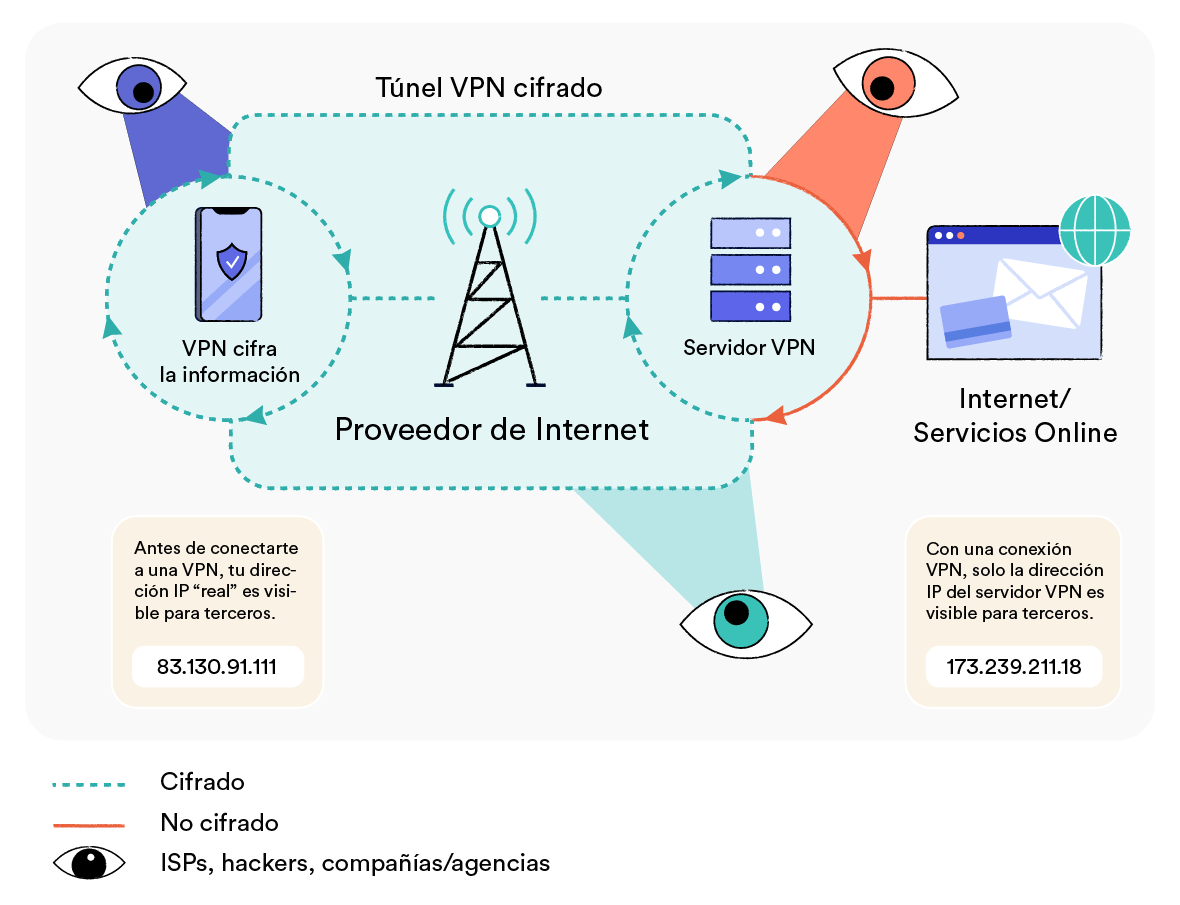

Una VPN (red privada virtual) es un tipo de software que se encarga de establecer una conexión cifrada entre tu dispositivo y un servidor remoto, impidiendo que los sitios web y aplicaciones que visitas vean tu ubicación física. Esto te permite sortear las restricciones geográficas, ocultar tu navegación web a tu ISP y evitar que actores maliciosos puedan interceptar tus datos en redes Wi-Fi hostiles.

Una conexión VPN funciona cifrando tu tráfico web y redirigiéndolo a través de un servidor remoto antes de que llegue a la página web, servicio o aplicación deseada.

Aunque hay diferentes tipos de VPN en el mercado, las más populares son con diferencia las VPN personales, que cualquiera puede instalar en su dispositivo.

En esta guía de iniciación a las VPN, explicamos su funcionamiento, los diferentes tipos de VPN que existen y las ventajas y limitaciones de usar una VPN personal.

¿Por qué confiar en nosotros?

Somos completamente independientes y nos dedicamos a analizar VPN desde 2016. Nuestras recomendaciones se basan en los resultados de nuestras pruebas y no se ven afectadas por incentivos económicos. Descubre quién somos y cómo probamos VPN.

| VPN probadas | 61 |

| Horas de pruebas totales | más de 30 000 |

| Años de experiencia conjunta | más de 50 |

¿Cómo funciona una VPN?

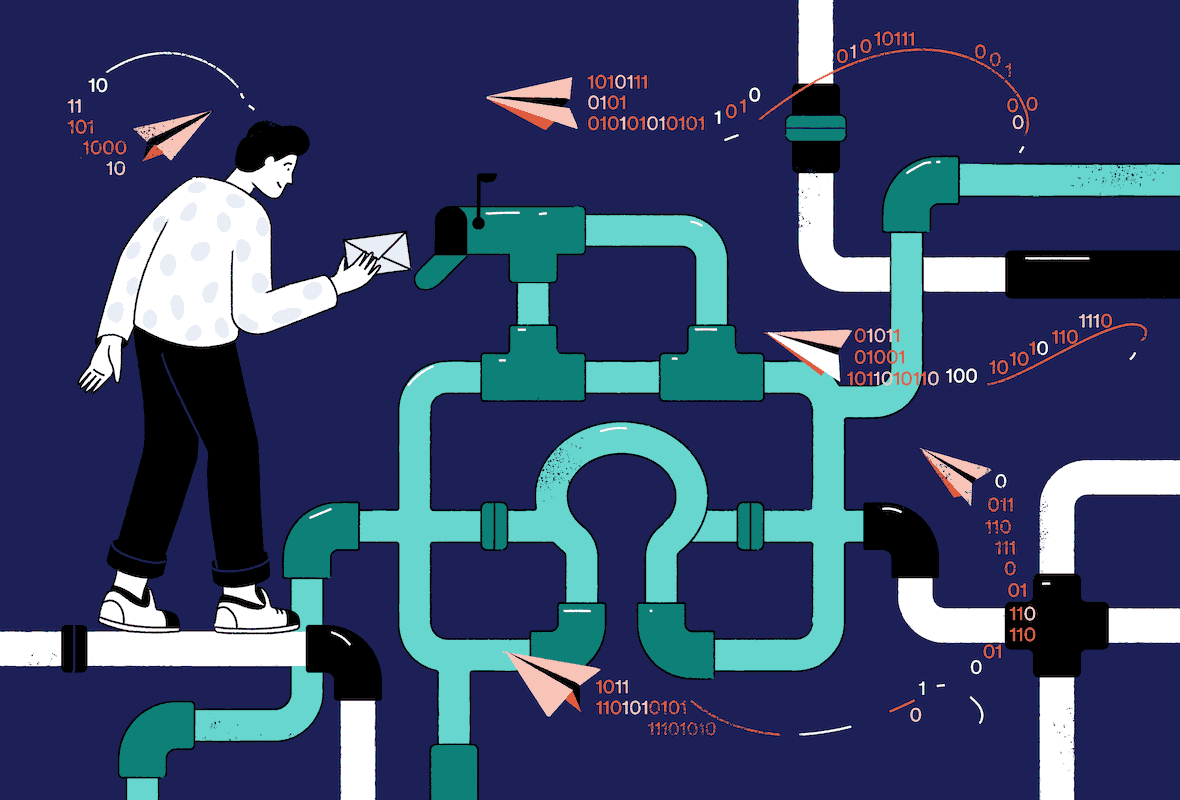

Una VPN funciona estableciendo una conexión cifrada entre tu dispositivo y un servidor VPN remoto. Esta conexión segura recibe el nombre de túnel VPN.

Una vez establecida, todos los datos que salen de tu dispositivo se envían al servidor VPN a través del túnel VPN. En este punto, el servidor VPN es el que se encarga de transferirlos a la página web que deseas visitar, a la aplicación que quieres usar o a la red corporativa a la que estás intentando acceder de forma remota.

Por último, los datos procedentes de la página web o aplicación regresan a tu dispositivo siguiendo la misma ruta: primero se envían al servidor VPN y después pasan por el túnel VPN antes de llegar a tu dispositivo.

Este proceso consta de cinco fases clave:

1. Establecimiento de la comunicación y autenticación

En primer lugar, el software VPN de tu dispositivo y el servidor VPN deben autenticarse mutuamente, proceso que se conoce como handshake de VPN.

Durante este contacto inicial o handshake, el cliente VPN inicia una conexión con el servidor VPN, indicándole su intención de establecer un túnel seguro. Cada ordenador debe verificar la identidad del otro por medio de una contraseña, certificado digital o cualquier otro método de autenticación.

Una vez se ha completado el proceso de autenticación, el cliente y el servidor usan esta conexión para compartir de forma segura una ‘clave’ criptográfica. Esta clave es la que se utiliza para cifrar y descifrar los datos en cada extremo del túnel VPN durante toda tu sesión de navegación.

CONSEJO PROFESIONAL: Para establecer conexiones VPN más rápidas y seguras, busca VPN que usen el algoritmo RSA-2048 o RSA-4096 (no RSA-1024). Para una capa extra de protección, también recomendamos usar protocolos VPN que integren el sistema ‘secreto perfecto hacia adelante’.

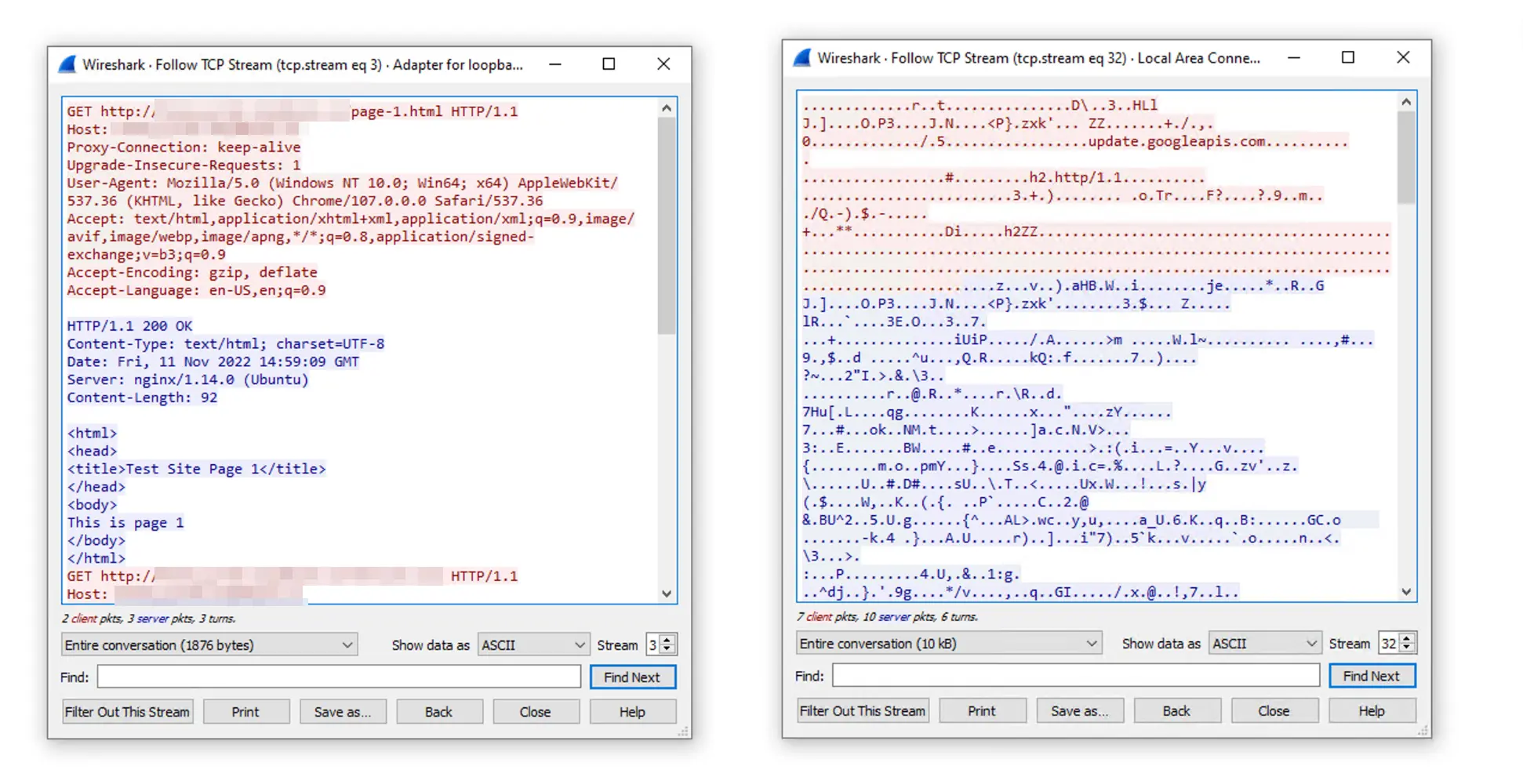

2. Cifrado

Una vez establecida la conexión con el servidor VPN, el cliente VPN de tu dispositivo utiliza la ‘clave’ acordada y un algoritmo criptográfico para cifrar toda tu actividad en internet.

Básicamente, esto significa que todos los datos en texto plano asociados a tus solicitudes de tráfico web se convertirán en secuencias de letras y números que solo podrán entender quienes posean la clave de descifrado.

Tráfico web antes y después de conectarse a una VPN con cifrado AES-256.

3. Encapsulación

A continuación, tu tráfico se envuelve en una capa adicional de tráfico no cifrado que contiene instrucciones sobre cómo transmitirlo al servidor VPN. Este proceso, conocido como encapsulación, se ejecuta por medio de protocolos de tunelización.

Sería algo así como escribir una carta, colocarla en un sobre para después introducirla en un segundo sobre con una dirección diferente. De este modo, tu mensaje real queda completamente oculto del mundo exterior.

En este punto, tu cliente VPN remite el tráfico encapsulado a tu ISP, quien a su vez lo reenvía al servidor VPN. Gracias al cifrado, lo único que puede ver el ISP es la dirección IP del servidor VPN.

4. Descifrado, reenvío y recifrado

Al llegar al servidor VPN, esta capa de encapsulación se elimina y se descifran los datos originales usando la clave de cifrado.

Sería como retirar la capa exterior de la carta para acceder al mensaje original oculto en su interior, es decir, el proceso que permite al servidor VPN conocer el verdadero destino de tu solicitud de conexión.

Con esta información, el servidor ya puede remitir tu petición a la página web, servicio o aplicación que has solicitado.

Cuando el servidor de la web responde a tu solicitud, dirige la información al servidor VPN donde se vuelve a cifrar y transmitir a travel del túnel VPN antes de llegar a tu dispositivo.

Por último, el cliente VPN de tu dispositivo procede a descifrar los datos para que aparezcan claramente legibles en tu pantalla.

5. Autenticación hash (HMAC)

Como medida de seguridad adicional, la VPN también utiliza algoritmos de hash seguro (SHA) para autenticar la integridad de los datos transmitidos y las conexiones cliente-servidor. Estos garantizan que la información no haya sido alterada en su recorrido entre el punto de origen y el punto de destino.

Si el mensaje alternativo que genera el cliente difiere del mensaje alternativo generado por el servidor, significa que el mensaje ha sido manipulado y, por lo tanto, los datos son descartados. Si coinciden, se aceptan.

NOTA: La autenticación mediante claves SHA es crucial para evitar ataques man-in-the-middle.

Protocolos VPN y cifrados

Este proceso es posible gracias a la intervención de diferentes protocolos y algoritmos de cifrado, que pueden variar dependiendo de la VPN que estés usando y de cómo esté configurada.

El protocolo VPN determina cómo se forma el túnel VPN, mientras que el algoritmo de cifrado se encarga de cifrar los datos que viajan a través de dicho túnel.

Dependiendo del protocolo utilizado, las velocidades, capacidades y posibles vulnerabilidades de una VPN pueden variar significativamente. La mayoría de servicios te permitirán elegir el protocolo a usar en los ajustes de la aplicación.

A continuación encontrarás un resumen de los protocolos VPN más populares:

- OpenVPN: De código abierto, seguro y compatible con la mayoría de dispositivos que admiten el uso de VPN.

- WireGuard: Ultrarrápido, seguro y consume pocos datos.

- IKEv2/IPsec: Excelente para usuarios de VPN en dispositivos móviles, pero se cree que puede haber sido comprometido por la NSA.

- SoftEther: Bueno para sortear la censura, pero incompatible con muchas VPN.

- L2TP/IPsec: Protocolo lento que se cree que puede haber sido hackeado por la NSA.

- SSTP: Efectivo contra cortafuegos, pero puede ser vulnerable a ataques de intermediario.

- PPTP: Anticuado y poco seguro, por lo que se recomienda evitarlo a toda costa.

La cifra es el algoritmo (es decir, el conjunto de reglas) que se usa para cifrar y descifrar datos.

Los algoritmos criptográficos se suelen asociar a una longitud de clave específica. Generalmente, cuanto más larga sea la clave, más seguro será el esquema de encriptación. Por ejemplo, AES-256 se considera más seguro que AES-128. Siempre que sea posible, recomendamos usar una VPN con cifrado AES o ChaCha20.

Tipos de conexiones VPN

Existen diferentes tipos de VPN diseñadas para satisfacer las necesidades específicas de cada usuario.

Las VPN personales están orientadas a usuarios habituales de Internet que desean mejorar su privacidad, seguridad y libertad online. Por ello, a veces también se les denomina VPN domésticas.

En cambio, las VPN de acceso remoto, las VPN móviles y las VPN de punto a punto pertenecen todas a la categoría de VPN corporativas. Estas están diseñadas para trabajadores remotos que necesitan acceder a recursos internos de su empresa de forma segura.

A continuación, explicamos brevemente en qué consiste cada uno de estos tipos de VPN y en qué se diferencian:

VPN personales

Una VPN personal oculta tu dirección IP y tu historial de navegación mientras navegas online en tu tiempo libre.

Un servicio VPN personal brinda a los usuarios individuales acceso cifrado a un servidor VPN remoto que es propiedad del proveedor de la VPN.

Estas permiten a los usuarios crear una conexión segura con servidores de variedad de ubicaciones; conexión que a su vez les sirve para proteger su identidad, camuflar su ubicación geográfica, y evitar el rastreo mientras navegan por internet.

Utilizando ProtonVPN, una VPN personal, en un teléfono Android.

Otra característica de estas VPN es que se pueden usar en la mayoría de dispositivos, como smartphones iOS y Android, ordenadores macOS y Windows, e incluso instalarse directamente en tu router Wi-Fi doméstico.

Además de ser el tipo de conexión VPN más popular en todo el mundo, las VPN personales son el área de especialidad de Top10VPN.

VPN de acceso remoto

Las empresas utilizan VPN de acceso remoto para mantener la información privada.

Las VPN de acceso remoto, el tipo de conexión segura más usado en el ámbito corporativo, brindan a los trabajadores acceso cifrado a la red interna de la compañía mientras trabajan en remoto.

A diferencia de las VPN personales, las VPN de acceso remoto están destinadas a usuarios que buscan acceder a servicios y aplicaciones online.

Su objetivo es el de permitir a los trabajadores de una empresa acceder a recursos, archivos y aplicaciones de la compañía de forma segura, independientemente de su ubicación física, y el de garantizar que cualquier dato de la empresa que se transmita en la red esté protegido contra interceptaciones o accesos no autorizados.

NOTA: Algunos ejemplos populares de VPN de acceso remoto son Access Server by OpenVPN y Cisco AnyConnect.

VPN móviles

Una conexión VPN móvil persiste incluso cuando tiene poca señal.

Una VPN móvil es similar a una VPN de acceso remoto en el sentido de que sirve para conectar a trabajadores remotos a la red de la empresa de forma segura.

Sin embargo, mientras que las VPN de acceso remoto están pensadas para usuarios que trabajan desde un lugar fijo, las VPN móviles están destinadas a aquellos trabajadores que cambian regularmente entre redes de datos móviles y puntos de acceso Wi-Fi o cuya conexión tiende a fallar con frecuencia.

Una VPN móvil garantiza que el usuario permanezca conectado en todo momento, incluso si se producen interrupciones o cambios en la estabilidad de la red. Por este motivo, son especialmente útiles para profesionales que están en constante movimiento, como bomberos o policías.

NOTA: Las VPN móviles son compatibles con todo tipo de dispositivos y conexiones de red, no solo con smartphones.

VPN de punto a punto

Las empresas a veces utilizan VPN de punto a punto si las oficinas están en diferentes localizaciones.

Las VPN de punto a punto se usan para expandir de manera segura la red individual de una compañía a otras sucursales u oficinas que no comparten la misma ubicación física.

La principal diferencia con respecto a otras VPN corporativas radica que en que estas últimas están diseñadas para conectar dos o más redes entre sí, mientras que el resto sirven para conectar a un trabajador individual a la red de la oficina.

NOTA: En lo que resta de este artículo, nos centraremos exclusivamente en las VPN personales. No obstante, puedes obtener más información sobre los diferentes tipos de VPN para empresas en nuestra guía completa de tipos de VPN.

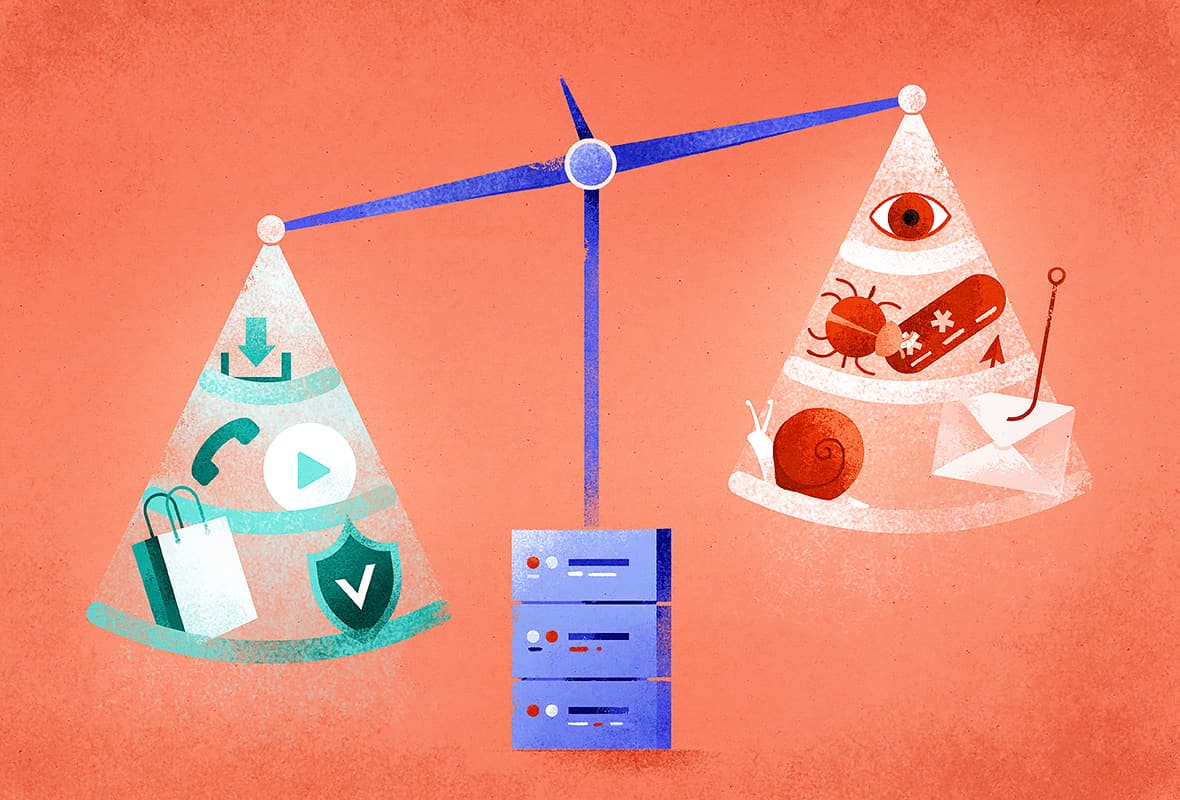

Pros y contras de las VPN

Como hemos mencionado anteriormente, en Top10VPN nos centramos principalmente en probar y analizar VPN de uso personal.

Lamentablemente, la red sigue estando plagada de información errónea o confusa sobre las verdaderas capacidades de una VPN, lo que hace que para muchos usuarios sea difícil determinar si es la solución que necesitan o no.

Por ello, queremos empezar aclarando algunos puntos. Una VPN personal ofrece dos ventajas principales:

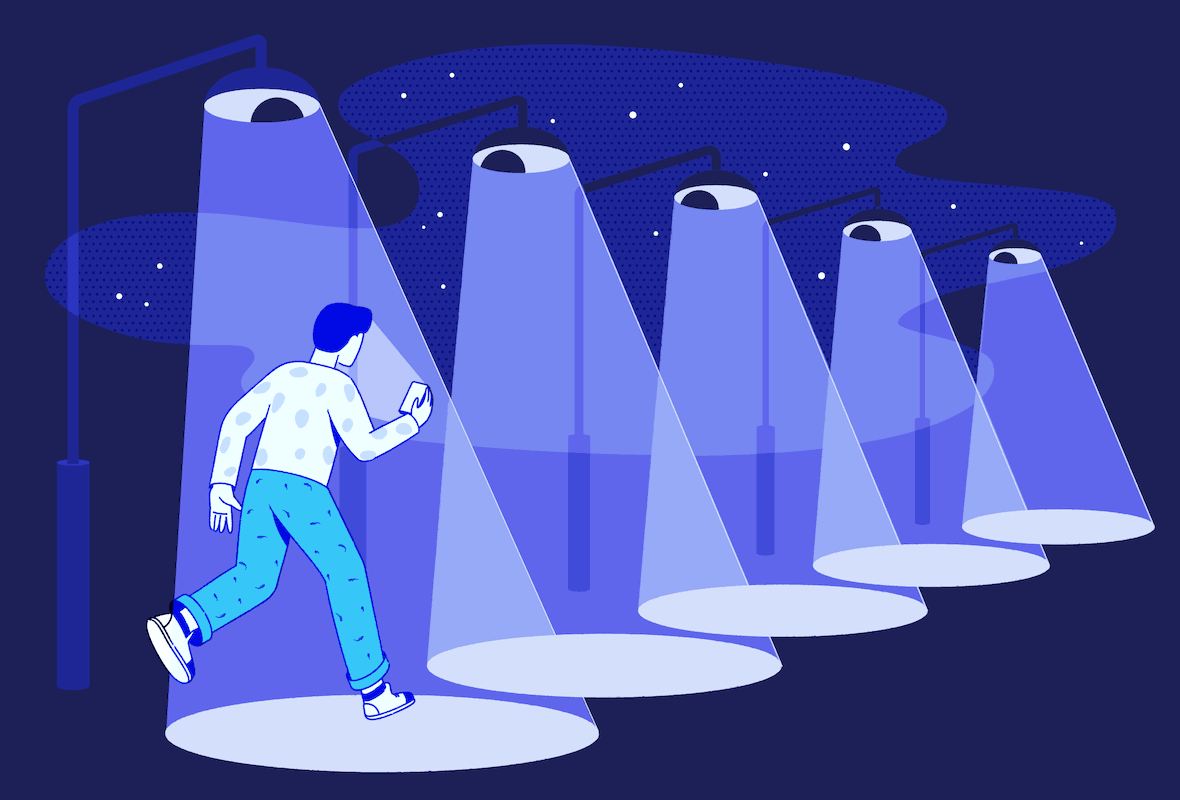

- Oculta tu dirección IP y ubicación geográfica a las páginas web, servicios y aplicaciones que usas. Sin esta información, resulta mucho más difícil vincular tu actividad online a tu identidad, lo que dificulta que estas entidades puedan rastrearte, elaborar un perfil de ti o bloquearte el acceso.

- Oculta tu actividad a tu ISP o administrador de la red. Cifrar tu tráfico hace que resulte casi imposible para tu ISP, compañía móvil, administrador de la red Wi-Fi o intrusos en una red Wi-Fi pública ver las páginas web que visitas, los archivos que compartes o los datos personales que introduces en sitios web HTTP.

Gracias a estas dos funciones básicas, una VPN puede servirte para lograr diferentes propósitos todos ellos relacionados con la mejora de tu privacidad, seguridad y libertad en la red.

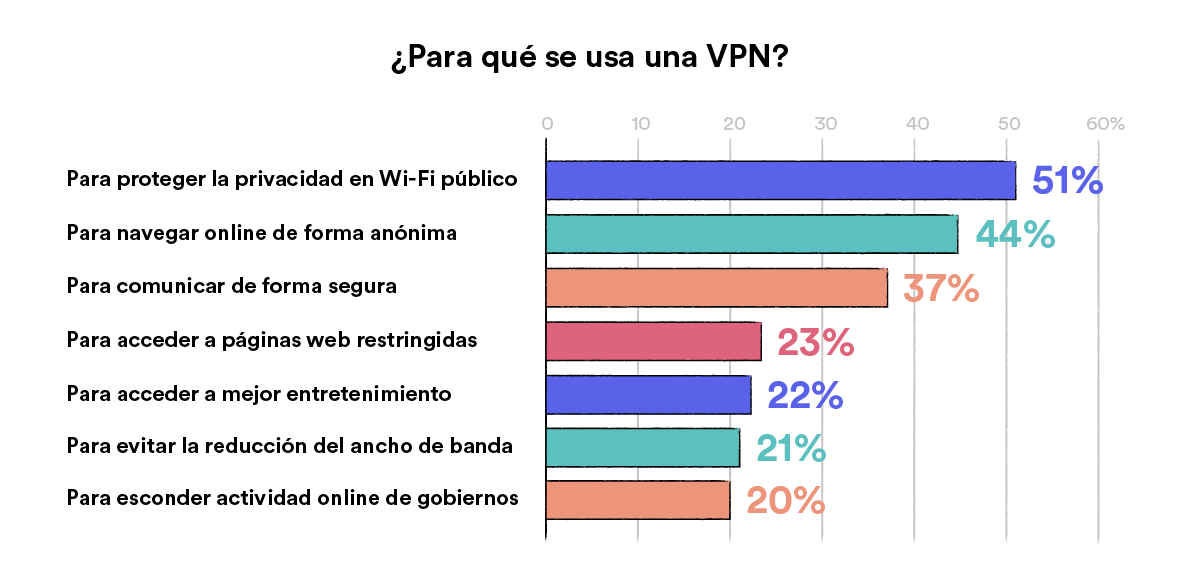

Según los resultados de nuestro estudio realizado en colaboración con GlobalWebIndex, los principales motivos por los cuales muchos cibernautas deciden usar una VPN son:

Datos tomados del Informe sobre el uso de las VPN de 2020.

La siguiente tabla ofrece un resumen de todo lo que puedes hacer y lo que no con una VPN:

| Qué puedes hacer con una VPN | Qué no puedes hacer con una VPN |

|---|---|

| Proteger tu tráfico de accesos no autorizados y de ataques de intermediario cuando usas redes Wi-Fi públicas poco seguras. | Protegerte de todo tipo de ciberataques, especialmente de aquellos que te engañan para que descargues malware o reveles información personal. |

| Suplantar tu ubicación para desbloquear películas y programas de TV, videojuegos y eventos deportivos georrestringidos que no están disponibles en tu zona geográfica. | Ocultar tu ubicación física a aquellas páginas o aplicaciones que usan un sistema de geolocalización Wi-Fi. La mayoría de VPN tampoco te servirán para camuflar la información GPS de tu dispositivo. |

| Hacer que a los ISP, anunciantes, centros educativos, centros de trabajo y agencias gubernamentales les resulte muy difícil monitorizar y registrar tu actividad de navegación. | Una VPN no evitará que una entidad determinada te rastree a partir del uso de cookies, tu huella digital o tu comportamiento en la red, entre otras cosas. |

| Evitar que tu ISP limite tu ancho de banda al ver contenido en streaming, descargar archivos torrent o jugar a videojuegos. | Ver Netflix, HBO Max o cualquier otro servicio de streaming de forma gratuita. |

| Acceder a páginas web y material censurado por el gobierno o desbloquear páginas en entornos educativos o laborales. | Ocultar tu actividad de navegación a tu empresa o a los administradores de la red Wi-Fi de tu centro educativo que usan software de monitorización de pantallas. |

| Eludir los bloqueos de IP que imponen algunas páginas web. | Evitar que tu proveedor de servicios de internet (ISP) conozca tu dirección IP y ubicación reales. |

| Evitar la discriminación de precios según tu ubicación cuando compras online. | Evitar la discriminación de precios basada en los datos obtenidos a través de cookies de seguimiento u otras técnicas de análisis de hábitos de navegación. |

| Proporcionar a los trabajadores remotos acceso seguro y fiable a recursos y archivos confidenciales a través de la red interna de la empresa. | Eludir los bloqueos web a direcciones de correo electrónico o cuentas de usuario. |

| Ocultar cuántos datos has consumido a tu ISP u operador de telefonía móvil. De hecho, una VPN aumentará la cantidad de datos que consumes. |

Recursos útiles

Si aún tienes más preguntas sobre las VPN, puedes encontrar más información en las siguientes guías: