Siamo indipendenti ma possiamo ricevere commissioni se acquisti una VPN tramite certi link.

Che cos’è una VPN (Virtual Private Network)?

La risposta breve

Una Virtual Private Network (VPN) è un tipo di software che stabilisce una connessione crittografata tra il tuo dispositivo e un server remoto, nascondendo la tua posizione fisica ai siti web e alle applicazioni che visiti. Questo ti permette di aggirare i blocchi geografici, di nascondere l’attività di navigazione o di intercettare i tuoi dati su reti Wi-Fi compromesse.

![Che cos’è una VPN? Come funziona e ne hai davvero bisogno? [Spiegazione per principianti]](/_next/image/?url=https%3A%2F%2Fwww.top10vpn.com%2Fimages%2F2025%2F05%2FWhat-Is-a-VPN-it-1.webp&w=2048&q=90)

Il software VPN funziona criptando il traffico web e reindirizzandolo attraverso un server remoto prima di raggiungere il sito web, il servizio o l’applicazione desiderati.

Esistono diversi tipi di reti private virtuali, ma le più comuni sono le VPN personali, che chiunque può utilizzare sui propri dispositivi.

In questa guida per principianti alle VPN, vi spiegheremo come funzionano, i diversi tipi di configurazioni VPN, i vantaggi e i limiti dell’utilizzo di una VPN personale.

Perché fidarsi di noi?

Siamo completamente indipendenti e recensiamo VPN dal 2016. Le nostre opinioni sono basate sui risultati dei nostri test e non sono influenzate da incentivi finanziari. Scopri chi siamo e come testiamo le VPN.

| VPN testate | 61 |

| Ore totali di test | più di 30.000 |

| Anni di esperienza combinata | più di 50 |

Come funziona una VPN?

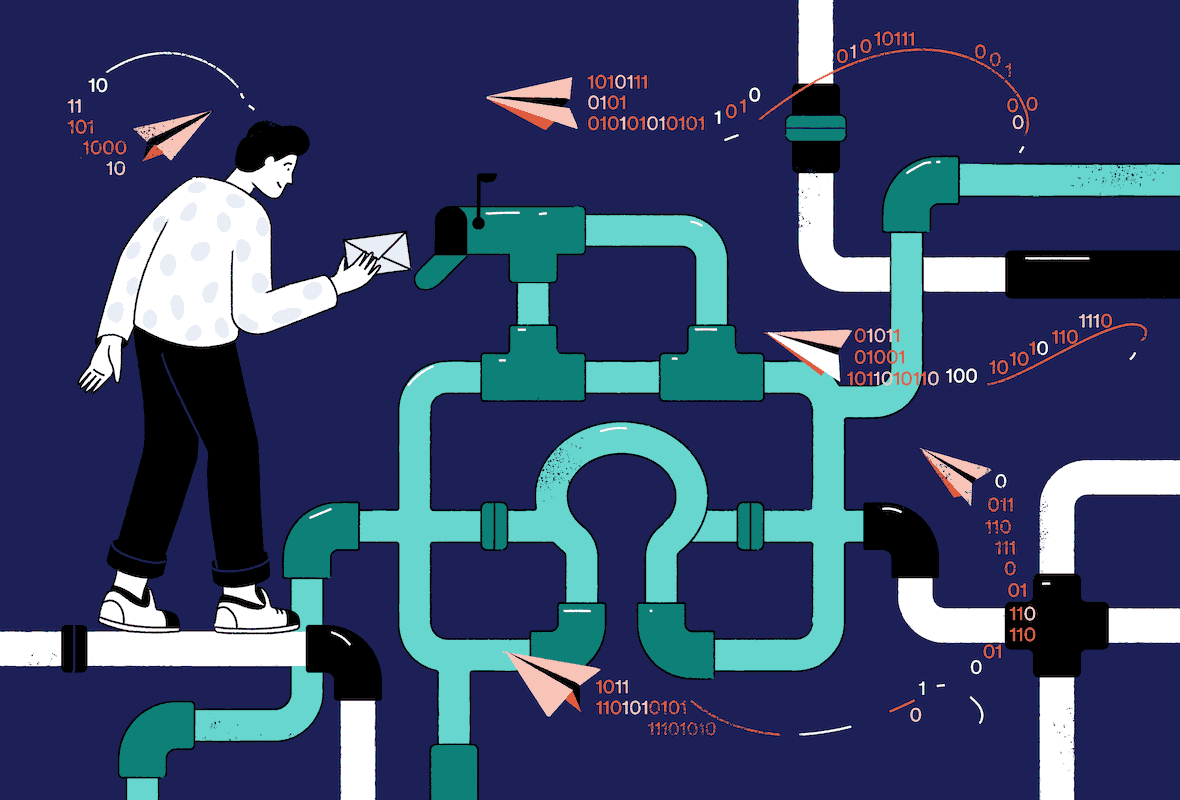

Una VPN funziona stabilendo una connessione crittografata tra il tuo dispositivo e un server VPN remoto. Questa connessione sicura è nota come tunnel VPN.

Quando ti connetti, tutti i dati che lasciano il tuo dispositivo vengono instradati attraverso il tunnel VPN verso il server VPN. Il server VPN li inoltra al sito web che stai visitando, all’applicazione che stai utilizzando o alla rete aziendale a cui stai accedendo da remoto.

I dati provenienti dal sito web o dall’applicazione tornano al tuo dispositivo seguendo lo stesso percorso. Vengono prima inviati al server VPN, che poi li trasferisce attraverso il tunnel VPN al tuo dispositivo.

In questo processo ci sono cinque fasi principali:

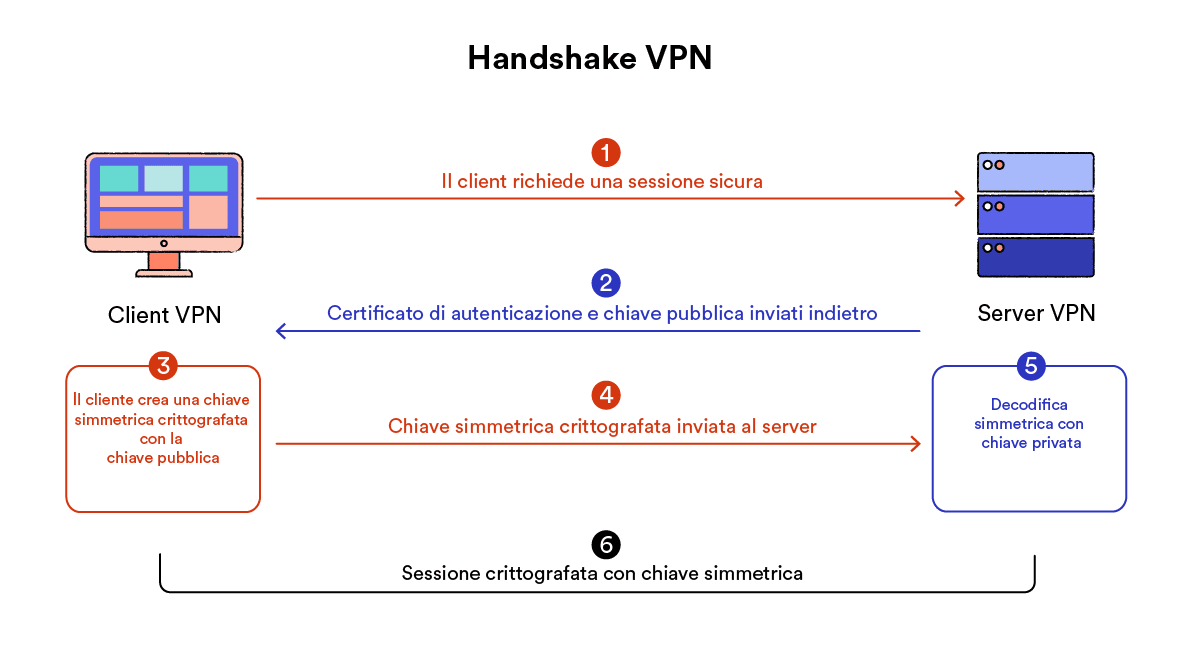

1. Handshake e autenticazione

Il software VPN sul tuo dispositivo e il server VPN si autenticano a vicenda. Questa operazione è nota come Handshake VPN.

Durante l’Handshake, il client VPN avvia una connessione al server VPN, indicando l’intenzione di stabilire un tunnel sicuro. I due computer verificano quindi la propria identità utilizzando una password, un certificato digitale o un altro metodo di autenticazione.

Una volta completata l’autenticazione, la connessione viene utilizzata per condividere in modo sicuro una “chiave” di crittografia tra il client e il server. Questa chiave viene utilizzata per crittografare e decrittografare i dati alle due estremità del tunnel VPN per l’intera sessione di navigazione.

CONSIGLIO DEGLI ESPERTI: per ottenere gli Handshake VPN più veloci e sicuri, cerca VPN che utilizzano l’algoritmo RSA-2048 o RSA-4096 (non RSA-1024). Per una maggiore protezione, ti consigliamo anche di utilizzare protocolli VPN impostati con Perfect Forward Secrecy.

2. Crittografia

Una volta stabilita la connessione al server VPN, il client VPN sul tuo dispositivo utilizza la “chiave” concordata e un cifrario per crittografare tutte le tue attività su internet.

In parole povere, questo significa che tutti i dati associati alle tue richieste di traffico web saranno convertiti in stringhe di lettere e numeri comprensibili solo a chi possiede la chiave di decodifica.

Traffico web prima e dopo la connessione a una VPN con crittografia AES-256.

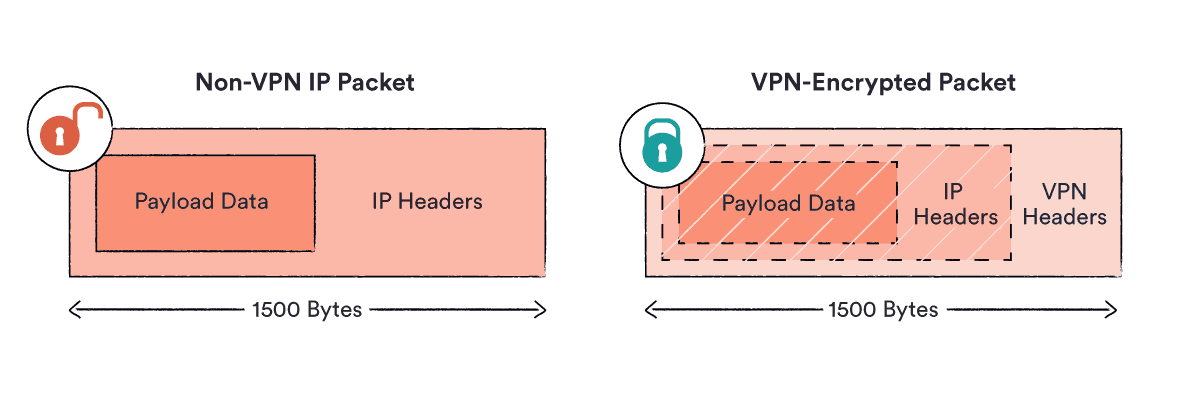

3. Incapsulamento

Il traffico crittografato viene poi avvolto da un ulteriore strato di traffico non crittografato, che contiene informazioni su come instradarlo verso il server VPN. Questo processo è noto come incapsulamento e viene eseguito da protocolli di Tunneling dedicati.

È come prendere una busta con dentro una lettera scritta e metterla in una seconda busta con un nuovo indirizzo. Il messaggio vero e proprio viene completamente nascosto al mondo esterno.

Il tuo client VPN trasmette quindi il traffico incapsulato al tuo ISP, che lo invia al server VPN. Grazie alla crittografia, l’ISP può vedere solo l’indirizzo IP del server VPN.

4. Decrittografia, Forwarding e ri-crittografia

Quando si raggiunge il server VPN, questo strato di incapsulamento viene rimosso e i dati originali vengono criptati utilizzando la chiave di crittografia.

Questo è come aprire lo strato esterno della lettera per rivelare il messaggio originale all’interno, dando così al server VPN l’accesso alla vera destinazione della tua richiesta di connessione.

Il server può quindi inoltrare la tua richiesta al sito web, al servizio o all’applicazione che desideri.

Quando il server web ti rimanda le informazioni della richiesta, le invia al server VPN dove vengono nuovamente criptate e inviate attraverso il tunnel VPN fino a raggiungere il tuo dispositivo.

Il software del client VPN sul tuo dispositivo decifra i dati in modo che possano apparire in modo leggibile sul tuo schermo.

5. Autenticazione Hash

Come ultima precauzione, la VPN utilizza anche algoritmi di Hash sicuri (SHA) per autenticare l’integrità dei dati trasmessi e delle connessioni client-server. Questi algoritmi garantiscono che nessuna informazione sia stata alterata durante il transito tra la sorgente e la destinazione.

Se il messaggio alternativo generato dal client è diverso da quello generato dal server, significa che il messaggio è stato manomesso e quindi i dati vengono rifiutati. Se invece sono uguali, il messaggio viene accettato.

NOTA: l’autenticazione con Hash SHA è fondamentale per prevenire gli attacchi man-in-the-middle.

Protocolli VPN e cifrari

Questo processo può coinvolgere diversi protocolli e cifrari, a seconda della VPN che stai utilizzando e della sua configurazione.

Il protocollo VPN determina il modo in cui viene formato il tunnel VPN, mentre la crittografia viene utilizzata per crittografare i dati che passano attraverso il tunnel.

A seconda del protocollo utilizzato, una VPN può avere velocità, capacità e vulnerabilità diverse. La maggior parte dei servizi ti permette di scegliere il protocollo da utilizzare nelle impostazioni dell’applicazione.

Ecco una rapida panoramica dei protocolli VPN più comuni:

- OpenVPN: Open-source, sicuro e compatibile con quasi tutti i dispositivi che supportano le VPN.

- WireGuard: Molto veloce, sicuro ed efficiente dal punto di vista dei dati.

- IKEv2/IPsec: Eccellente per gli utenti di VPN mobili, ma può essere compromesso dall’NSA.

- SoftEther: Ottimo per aggirare la censura, ma non è supportato da molte VPN.

- L2TP/IPsec: Un protocollo più lento che è anche sospettato di essere stato violato dall’NSA.

- SSTP: Funziona bene con i Firewall, ma può essere vulnerabile agli attacchi man-in-the-middle.

- PPTP: Obsoleto, pericoloso e da evitare.

La crittografia è l’algoritmo (cioè un insieme di regole) utilizzata per criptare e decriptare i dati.

I cifrari sono solitamente abbinati a una specifica lunghezza della chiave. In genere, più lunga è la lunghezza della chiave, più sicura è la crittografia. Per esempio, AES-256 è considerato più sicuro di AES-128. Se possibile, ti consigliamo di utilizzare una VPN con crittografia AES o ChaCha20.

Quattro principali tipi di configurazione VPN

Ci sono diversi tipi di VPN a seconda del tipo di connessione richiesta dall’utente.

Le VPN personali sono pensate per i normali utenti di Internet che vogliono migliorare la propria privacy, sicurezza e libertà online. Per questo motivo, a volte vengono chiamate anche VPN Consumer.

Le VPN ad accesso remoto, le VPN mobili e le VPN site-to-site sono invece tutti tipi di VPN aziendali. Sono progettate per consentire ai dipendenti remoti di accedere in modo sicuro alle risorse interne.

Ecco una rapida panoramica di ogni tipo di VPN e di come si differenziano l’una dall’altra:

VPN personali

Un servizio VPN personale nasconde il tuo indirizzo IP e la cronologia di navigazione mentre navighi in Internet nel tempo libero.

Una VPN personale fornisce ai singoli utenti un accesso criptato a un server VPN remoto di proprietà del fornitore VPN.

Permette agli utenti di creare una connessione sicura a server situati in diverse località, che possono poi utilizzare per proteggere la propria identità, camuffare la propria posizione geografica ed eludere la sorveglianza durante la navigazione in Internet.

Utilizzo di Proton VPN, un servizio VPN personale, su un telefono Android.

Possono essere utilizzate sulla maggior parte dei dispositivi, tra cui smartphone iOS e Android, computer macOS e Windows e persino installate direttamente sul router Wi-Fi di casa.

Le VPN personali sono il tipo di VPN più comune e sono anche il tipo di VPN su cui ci concentriamo noi di Top10VPN.

VPN ad accesso remoto

Le aziende utilizzano VPN di accesso remoto per mantenere private le informazioni importanti.

Le VPN ad accesso remoto forniscono ai dipendenti un accesso crittografato alla rete interna dell’azienda mentre lavorano da remoto. Sono il tipo più comune di VPN aziendale.

A differenza delle VPN personali, le VPN per l’accesso remoto non sono pensate per gli utenti che vogliono accedere a servizi e applicazioni online.

Lo scopo è invece quello di consentire ai dipendenti di accedere alle risorse, ai file e alle applicazioni aziendali in modo sicuro, indipendentemente dalla loro posizione fisica, e di garantire che i dati aziendali trasmessi siano protetti da accessi o intercettazioni non autorizzati.

NOTA: esempi popolari di VPN per l’accesso remoto sono Access Server di OpenVPN e Cisco AnyConnect.

VPN per dispositivi mobili

Una connessione VPN mobile persiste anche in caso di segnale debole.

Una VPN per dispositivi mobili è simile a una VPN per l’accesso remoto, in quanto collega in modo sicuro i dipendenti remoti alla rete aziendale.

Tuttavia, mentre le VPN per l’accesso remoto sono pensate per gli utenti che lavorano da una postazione fissa, le VPN mobili sono pensate per gli utenti che passano regolarmente da una rete cellulare a una Wi-Fi o la cui connessione può cadere di tanto in tanto.

Una VPN mobile è progettata per rimanere connessi nonostante queste interruzioni e instabilità. Sono quindi particolarmente utili per i lavoratori mobili, come i vigili del fuoco o gli agenti di polizia.

È importante notare che le VPN mobili sono compatibili con qualsiasi dispositivo e connessione di rete. Non sono solo per gli utenti di smartphone.

VPN site-to-site

Le aziende potrebbero utilizzare VPN da sito a sito se hanno uffici in località diverse.

Le VPN site-to-site sono utilizzate per espandere in modo sicuro una singola rete aziendale, includendo più sedi o uffici in luoghi fisici diversi.

Si differenziano dagli altri tipi di VPN aziendali perché sono progettate per collegare tra loro due o più reti, piuttosto che per collegare un singolo dipendente alla rete dell’ufficio.

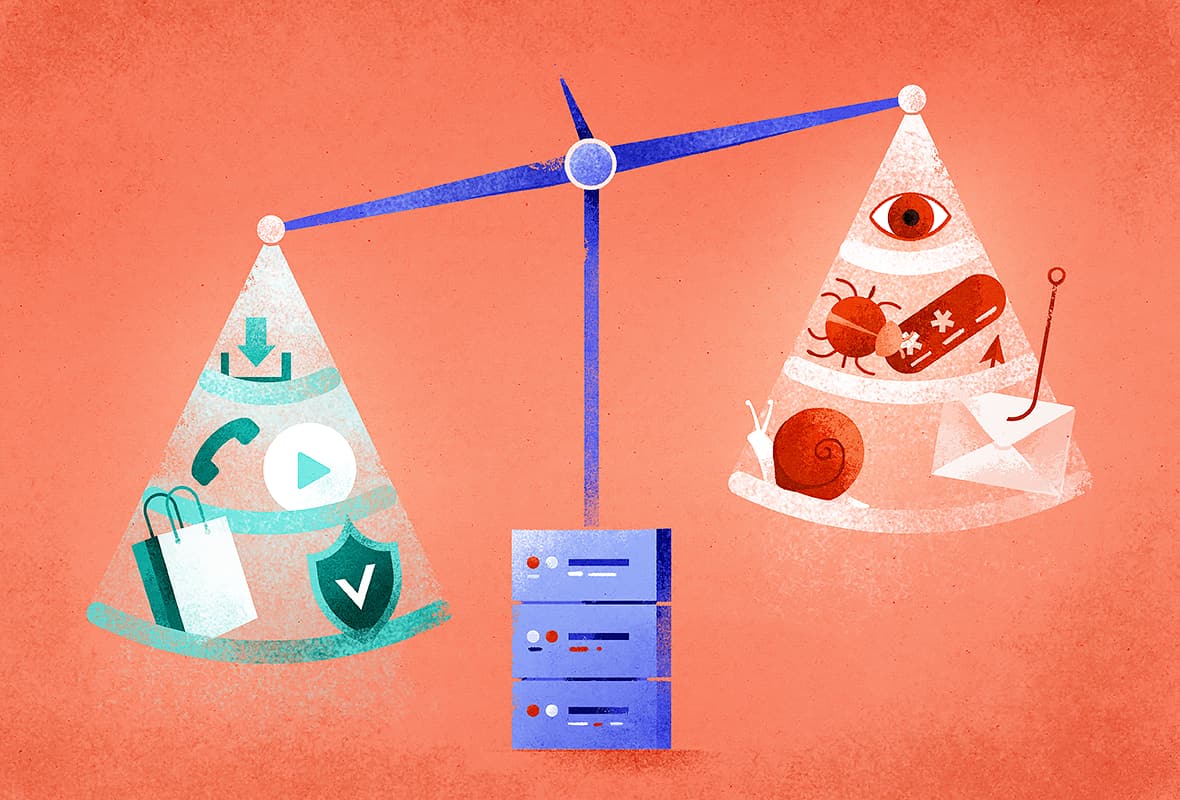

Pro e contro delle VPN personali

Come abbiamo detto in precedenza, noi di Top10VPN ci concentriamo principalmente sui test e sulle recensioni delle VPN personali. E ancora oggi ci sono molte informazioni false o fuorvianti su ciò che possono o non possono fare.

Questa disinformazione è tutt’altro che ideale e rende difficile per i principianti sapere se hanno effettivamente bisogno di una VPN o meno.

Vediamo quindi di chiarire alcuni aspetti. Una VPN personale ha due vantaggi principali:

- Nasconde il tuo indirizzo IP e la tua posizione geografica ai siti web, ai servizi e alle applicazioni che utilizzi. Senza queste informazioni, è molto più difficile collegare la tua attività online alla tua identità, il che rende più difficile tracciarti, profilarti o bloccarti.

- Nasconde la tua attività al tuo ISP o all’amministratore di rete. Crittografando i tuoi trasferimenti di dati è quasi impossibile per il tuo ISP, per l’operatore di telefonia mobile, per l’amministratore della rete Wi-Fi o per chi spia su una rete Wi-Fi pubblica vedere quali siti web stai visitando, i file che carichi o scarichi o i dati personali che inserisci nei siti HTTP.

Grazie a queste due funzioni di base, una VPN può essere utilizzata per una serie di scopi diversi legati al miglioramento della privacy, della sicurezza e dell’accesso a Internet.

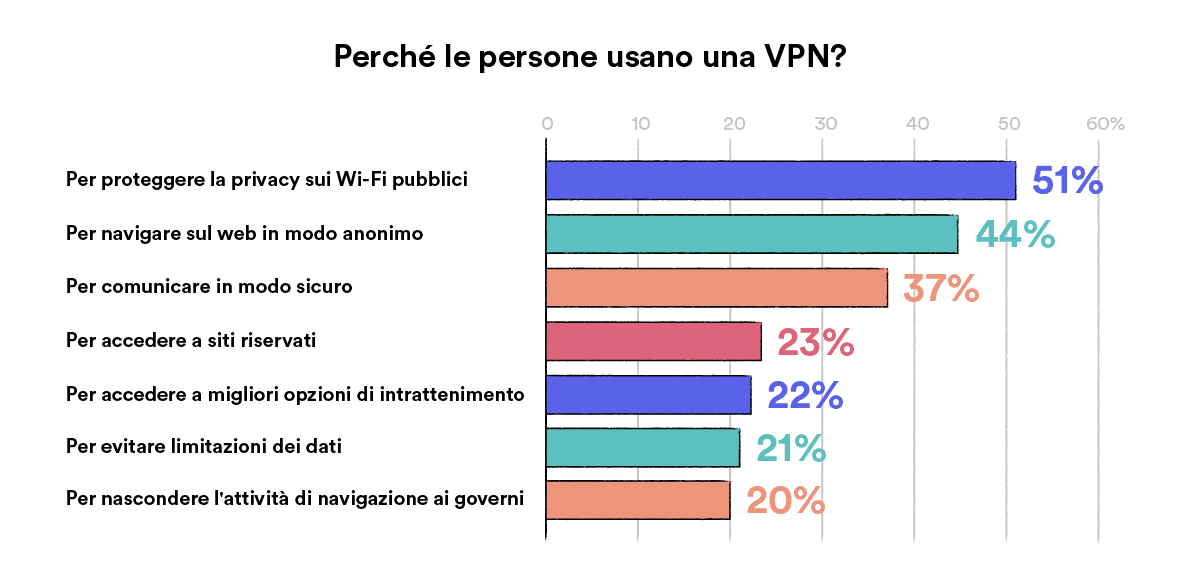

Ecco i motivi più diffusi per cui le persone utilizzano una VPN, tratti da un sondaggio condotto in collaborazione con GlobalWebIndex:

Dati tratti dal 2020 Global VPN Usage Report.

Ecco una tabella che riassume tutto ciò che puoi e non puoi fare con una VPN:

| Cosa puoi fare con una VPN | Cosa non puoi fare con una VPN |

|---|---|

| Proteggerti dall’intercettazione del traffico e dagli attacchi Man-in-the-Middle quando utilizzi reti Wi-Fi pubbliche non protette. | Proteggerti da tutte le forme di attacco informatico, in particolare da quelle che ti spingono a scaricare malware o a rivelare informazioni personali. |

| Falsificare la tua posizione per sbloccare i blocchi geografici di film e serie TV, videogiochi o eventi sportivi che non sono disponibili nella tua regione geografica. | Nascondere la tua posizione fisica ai siti web e alle applicazioni che utilizzano il tracciamento della posizione Wi-Fi. La maggior parte delle VPN non è in grado di falsificare i dati di localizzazione GPS del tuo dispositivo. |

| Rendere più difficile a ISP, inserzionisti, scuole, datori di lavoro e agenzie governative il monitoraggio e la registrazione della tua attività di navigazione. | Una VPN non impedisce a un’entità determinata di tracciarti ad esempio tramite cookie, impronte digitali o profilazione del comportamento. |

| Impedire al tuo ISP di rallentare la tua connessione durante lo streaming, i giochi e il download di file torrent. | Guardare Netflix, HBO Max o qualsiasi altro servizio di streaming gratuitamente. |

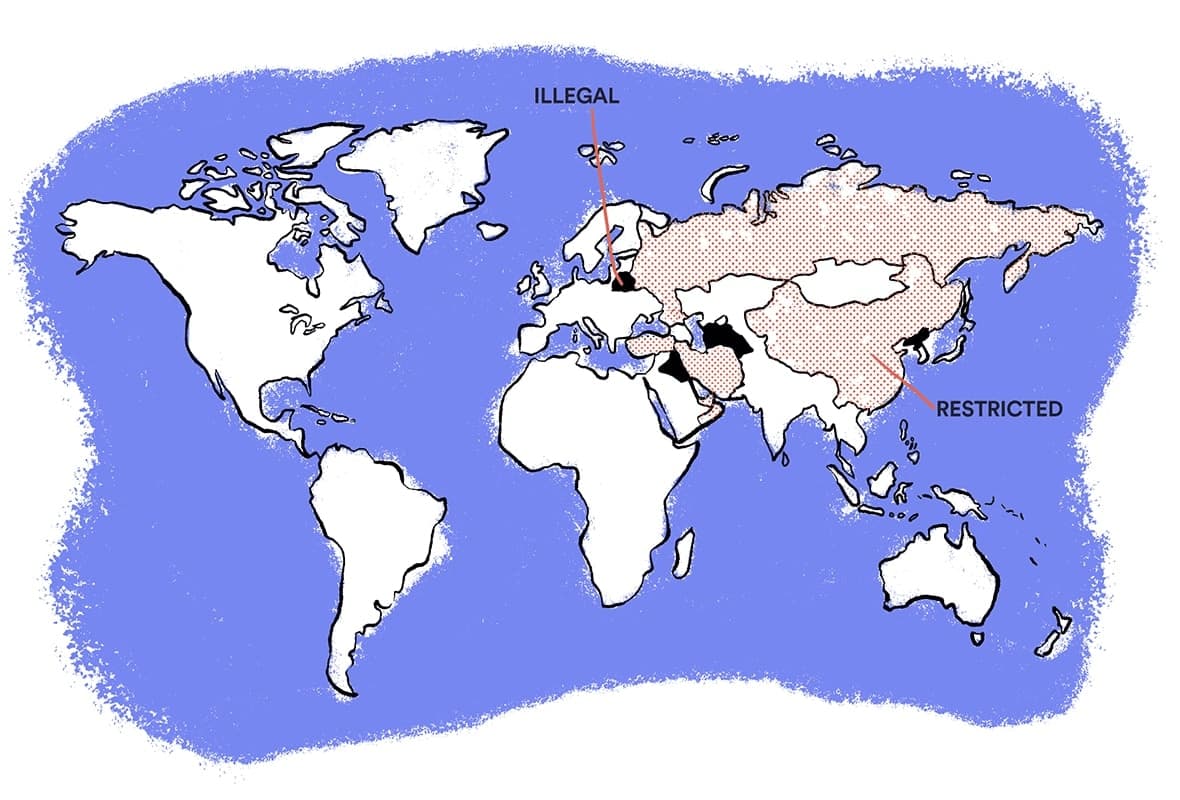

| Accedere ai siti web e al materiale censurato dal governo o sblocca i siti web a scuola e al lavoro. | Nascondere la tua attività di navigazione ai datori di lavoro e agli amministratori del Wi-Fi scolastico che utilizzano software di monitoraggio dello schermo. |

| Aggirare i divieti di siti web basati sull’IP. | Impedire al tuo ISP di conoscere il tuo vero indirizzo IP e la tua posizione. |

| Evitare le discriminazioni di prezzo basate sulla posizione durante gli acquisti online. | Evitare le tattiche di discriminazione dei prezzi che si basano su cookie di tracciamento o altre forme di profilazione basate sul comportamento di navigazione. |

| Offrire ai dipendenti in remoto un accesso affidabile e sicuro ai file e alle risorse sensibili della rete interna dell’azienda. | Aggirare i divieti di accesso ai siti web basati su email o account. |

| Nascondere al tuo ISP o all’operatore telefonico la quantità di dati che stai consumando. Una VPN aumenterà di fatto la quantità di dati che utilizzi. |

Risorse utili correlate

Se hai ancora domande sulle VPN, puoi trovare risposte più approfondite nelle guide elencate di seguito: